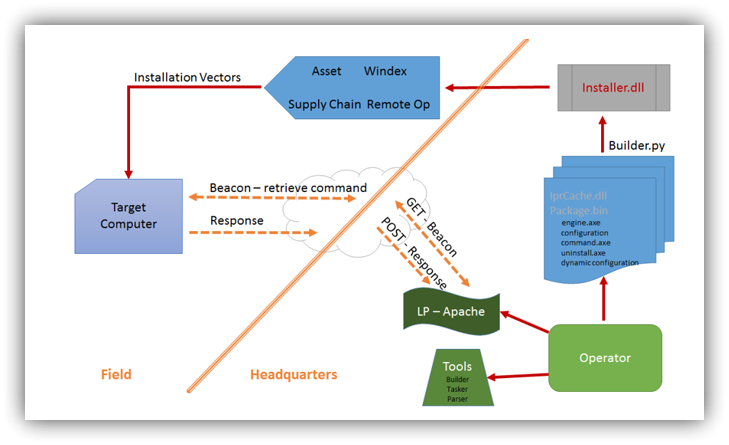

Atena to złośliwe oprogramowanie do zdalnego sterowania opracowane przez CIA we współpracy z Technologie oblężnicze którego amerykańska organizacja rządowa wykorzystuje na masową skalę do szpiegowania komputerów osób, które podejrzewa o jakąkolwiek działalność, dwóch użytkowników. i biznes.

To oprogramowanie szpiegujące wpływa na wszystkie wersje systemu Windows w ten sam sposób, z XP na nowy Windows 10 a kiedy to złośliwe oprogramowanie zainfekuje użytkowników, jest w stanie zapewnić kontrola kompletny wewnątrz systemu zezwalanie CIA (lub każdemu, kto z niego korzysta) na usuwanie plików z twojego komputera, przesyłanie innego złośliwego oprogramowania, a nawet pobieranie plików i wysyłanie ich bezpośrednio do CIA lub NSA.

jest jedno z najbardziej złożonych programów szpiegujących w dodatku dlatego, że jego cechy mogą być nawet doskonałe modyfikowane w czasie rzeczywistym aby korzystający z niego agenci CIA mogli dostosować go do praktycznie każdej sytuacji bez konieczności rozpoczynania ataku od początku. Oprócz spyware Athena, do prawidłowego infekowania większości nowoczesnych systemów Windows, CIA użyła dodatkowego oprogramowania o nazwie Hera.

Według ujawnionych dokumentów to złośliwe oprogramowanie może zostać napisane Pyton i istnieje od 2015 roku, kiedy został wydany Windows 10.

Podobnie jak w poprzednich przypadkach portal ujawnił wszystko Atenie i in WikiLeaks, v z którego można zobaczyć pełną dokumentację techniczną dotyczącą jego budowy i działania, informacje, które bez wątpienia posłużą hakerom do przeprowadzenia zbliżających się ataków.

Inne przecieki CIA i NSA zostały wykryte przez WikiLeaks oprócz Athena

Poza Atenami w ciągu ostatnich dwóch miesięcy ujawniono kilka narzędzi szpiegowskich wykorzystywanych przez amerykańską organizację do prowadzenia działań przeciwko użytkownikom. Te narzędzia zostały opublikowane i zarejestrowane według nazwy:

- Archimedesa – Narzędzie do ataków MitM na sieci lokalne.

- Bazgrać – Małe oprogramowanie, które ukrywa poufne dokumenty w celu wykrycia ewentualnego nieautoryzowanego dostępu.

- Konik polny – Narzędzie do obejścia zabezpieczeń systemu Windows i oprogramowanie antywirusowe.

- marmur – Narzędzie do ochrony przed złośliwym oprogramowaniem do ukrywania złośliwego oprogramowania i zapobiegania inżynierii wstecznej.

- Ciemna materia – Zasięg dla komputerów Mac i iPhone.

- Płaczący anioł – oprogramowanie szpiegujące, które pozwala CIA kontrolować SmartTV.

- Zerowy rok – Holdingi, które umożliwiają atakowanie luk powszechnie stosowanych w sprzęcie i oprogramowaniu.

czasem nowe narzędzia CIA pojawić się, które były wykorzystywane, nawet te, które mogą być teraz, do przeprowadzania wszelkiego rodzaju ataków komputerowych na swoją korzyść. Na szczęście znajomość tych narzędzi umożliwia firmie Microsoft i innym firmom zajmującym się bezpieczeństwem opracowanie środków bezpieczeństwa w celu ochrony przed nimi.

Niestety, chociaż znamy te narzędzia, CIA i NSA będą miały ich znacznie więcej, niż będą nadal używać, a jeśli tego nie zrobią, bez wątpienia stworzą je, aby nadal sprawować kontrolę. sieci i wszystkie połączone systemy.

Co sądzisz o przeciekach WikiLeaks na temat CIA, NSA i ich narzędzi?