Czy kiedykolwiek chciałeś surfować? Internet bez identyfikowalności Twojego połączenia? ten Świetny pomysł na konserwację poufność w linia na komputerach Okna Użyj tego Przeglądarka Tor ten

Można śmiało powiedzieć, że jest jest siecią wielopoziomową oraz poziomy, które pozwalają użytkownikowi zachować anonimowość. Chociaż może się to wydawać skomplikowanym lub opartym na sieci procesem, prawda jest taka, że każdy może uzyskać dostęp do Twojego systemu bez żadnych problemów.

Dokładniej w tym artykule, my wyjaśnij, jak zainstalować i używać przeglądarki Tor w systemie Windows mieć większą prywatność w Internecie. To znacznie utrudni monitorowanie ruchu dotrzeć do Ciebie i nie będziesz musiał się o nic martwić.

Po co używać przeglądarki Tor do przeglądania stron internetowych?

Przede wszystkim trzeba to wyjaśnić Co znaczy TOR? ten To jest skrót terminu Router do cebuli lub router cebuli. Otrzymuje tę nazwę, ponieważ pozwala użytkownikom anonimowo przeglądać system rang. (stąd nazwa „cebula”). W tym sensie możesz przełączaj się między poziomami, aby coraz trudniej śledzić ruch z którego nawigujesz.

Dlatego im większa liczba użytkowników podłączonych do sieci, tym więcej informacji pozostaje ukrytych. Oznacza to, że Twoja trasa nie jest liniowa. Oto jak Twoja trasa zostanie odzwierciedlona na różnych serwerach w na poziomie globalnym Jako dodatkowe informacje powinieneś być świadomy, że istnieje do 5000 różnych węzłów Tora, które działają, aby zachować twoją prywatność. Ogólnie rzecz biorąc, niektóre z głównych zastosowań Przeglądarka Tor dobrym pomysłem jest posiadanie większa poufność i unikanie inwigilacji od innych.

Jakie narzędzia daje nam Tor, aby poprawić naszą prywatność w Internecie?

Przeglądarka Tor zawiera już różne poprawki, takie jak m.in. NoScript, HTTPS wszędzie itp., które będą chronić Twoje bezpieczeństwo i prywatność. Z tego powodu, nie musisz instalować dodatkowych dodatków ponieważ może to być szkodliwe i zagrażać Twojej prywatności. W przypadku korzystania z tego typu sieci zwykła trasa, gdzie przeglądaj zmodyfikowane przez System sofy ten Dlatego pakiety nie trafiają z twojego komputera do routera, potem do dostawcy usług internetowych, a następnie do serwera.

Podczas tego procesu przejdziesz przez różne węzły. Oznacza to, że informacje pochodzą z węzeł wejściowy oraz aby dotrzeć do węzła wyjściowego, musisz najpierw przechodzić przez wiele węzłów pośrednich który zaszyfruje paczkę données na każdym zakręcie. Za każdym razem, gdy dociera do węzła pośredniego, odszyfrowuje go i szyfruje, aby przekazać go innemu pośrednikowi. W ten sposób pakiet danych zawsze pozostanie zaszyfrowany, dopóki nie dotrze do miejsca przeznaczenia. Dzięki temu mechanizmowi możesz utrzymać poufność ten

Ale musimy podkreślić ważny aspekt, a mianowicie, że prędkość nawigacji nieco się pogarsza, ponieważ droga jest dłuższa i ma więcej przystanków. Mając to na uwadze, musisz wiedzieć nie musisz być ekspertem mieć dostęp. Korzystanie z sieci Tor, twoja własna adres IP oraz prywatne dane przechowywane w Internecie są modyfikowane automatycznie ten To bardzo utrudnia powiązanie danych w pakiecie z konkretnym użytkownikiem.

Dowiedz się, jak krok po kroku zainstalować i używać przeglądarki Tor w systemie Windows, aby jak najlepiej ją wykorzystać

Wcześniejsza współpraca z Przeglądarka Tor, użytkownik musi mieć pewną wiedzę w tym zakresie, bo jego instalacja była trochę złożony. To jest powód pełnomocnik musiał być ukształtowany być w stanie przesyłać ruch z komputera do różnych węzłów sieci. Dodatkowo konieczne było połączenie przeglądarki z serwerem proxy. Jednak ten skomplikowany proces należy już do przeszłości. Dziś wystarczy pobrać odpowiednią przeglądarkę do tego celu.

AKTUALIZACJA Czy chcesz używać przeglądarki Tor 10 w systemie Windows 10, aby uzyskać większą prywatność w Internecie? ⭐ WEJDŹ TUTAJ ⭐ i dowiedz się, jak wyjść z podstaw! »

Aby zrobić to poprawnie, pokażemy Ci krok po kroku, jak zainstalować i używać przeglądarki Tor na komputerach z systemem Windows:

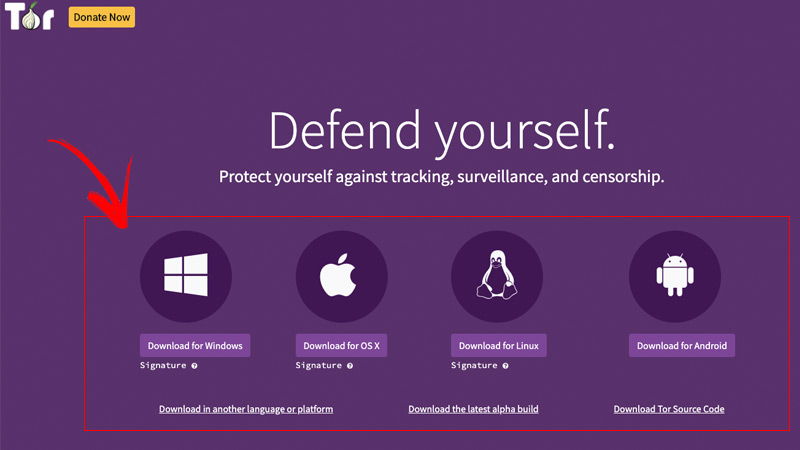

Pobierać

Pobierz z sieci Tor jest kompatybilny z kilkoma systemami operacyjnymi, takimi jak m.in. takich jak: Windows, MacOS, Linux i Android.

W tym sensie kroki, które należy wykonać, aby go pobrać w każdym przypadku, to:

- Przejdź na oficjalną stronę Tora pod poniższym linkiem ” https://www.torproject.org/es/download ” ten

- Odciski palców są niezbędne do tworzenia ekranów różne systemy operacyjne dla którego Ścieżka zajęty en opłaty się pojawi ten

- Wybierz to, czego używasz klikając na przycisk pobierania ten

- W wyskakującym okienku wybierz folder docelowy gdzie zostanie zarchiwizowany. Jeśli domyślnie ekran nie jest taki, jaki chcesz, kliknij przycisk Pogląd ten

Pobierz przeglądarkę Tor Windows

Pobierz przeglądarkę MacOS Tor

Pobierz przeglądarkę Tor Linux

instalator

Po wybraniu folderu docelowego, w którym będę przechowywane odpowiednie dane sieć Ścieżka czas zainstalować go na swoim komputerze. Po wybraniu folderu docelowego kliknij przycisk instalator ten

Wsparcie Instrukcja instalacji , wszystkie niezbędne pliki zostaną rozpakowane na Twoim komputerze w wybranej lokalizacji. Tworzy to anonimową, przenośną i bezpieczną przeglądarkę internetową, którą można kopiować w dowolnym miejscu i zabrać ze sobą na zewnętrzne urządzenia magazynujące, takie jak np. z pamięci USB.

instalator

Ostatnim krokiem jest skonfigurowanie do rozpoczęcia korzystania z przeglądarki Tor. Po zakończeniu eksportu przeglądarki internetowej , zobaczysz folder o nazwie podobnej do „Uruchom przeglądarkę Tor” ten

Kliknij ikonę tego folderu i otworzy się okno, aby połączyć się z tą siecią „Konfiguracja sieci Tora”. Zwykle, ponieważ nie będziesz używać proxy ani żadnego programu filtrującego ruch, wystarczy kliknąć Przycisk logowania zacznij cieszyć się internetem. Otworzy się nowa przeglądarka. Stamtąd możesz rozpocząć przeglądanie sieci Tor bez potrzeby dodatkowej konfiguracji.

Wskazówki dotyczące korzystania z przeglądarki Tor

Jeśli jesteś już zdeterminowany używaj sieci Tor, aby chronić swoją prywatność , Tam jest trochę wskazówki, jak efektywniej wykorzystać doświadczenie ten

W ten sposób możesz chronić swoją tożsamość i uniknąć problemów:

- Nie instaluj dodatków ani rozszerzeń innych niż te, które są już włączone ten Dzieje się tak, ponieważ może powodować ogólne problemy z przeglądaniem, a także problemy z prywatnością i bezpieczeństwem.

- Nie pobieraj plików torrent kiedy korzystasz z tej sieci, ponieważ nasyci ona i pogorszy twoje przeglądanie. Pamiętaj też, że klienci torrent wysyłają Twój prawdziwy adres IP, aby cel ochrony prywatności nie został spełniony.

- Zachowaj ostrożność podczas pobierania plików (zwłaszcza w formacie DOC lub PDF) ponieważ mogą ujawnić was oboje Tożsamość i Twój adres IP, a nawet instalację złośliwego oprogramowania.

- Nie łącz się z sieciami społecznościowymi podczas korzystania z tej sieci. Niektóre przykłady w takich przypadkach obejmują między innymi konto na Facebooku, e-mail, Amazon, konta bankowe.

- Nie używaj danych osobowych takie jak ważne daty, imię i nazwisko itp.

- Upewnij się, że odwiedzane witryny korzystają z protokołu HTTPS aby upewnić się, że chronią Twoje prywatne informacje podczas ich przeglądania.

- Staraj się nie używać systemów uwierzytelniania dwuskładnikowego związane z Twoim numerem telefonu komórkowego.

Jeśli masz jakieś pytania, zostaw je w komentarzach, skontaktujemy się z Tobą tak szybko, jak to możliwe i będziemy bardzo pomocne dla większej liczby członków społeczności. Kocham cię!