Jak działają narzędzia kontroli wycieku danych

Obecnie dostępnych jest wiele narzędzi do sprawdzania naszej poczty pod kątem wycieków, niezależnie od tego, czy jest to nowy wyciek, czy stary wyciek. Różne narzędzia wykorzystują filtrowane bazy danych, aby sprawdzić, czy nasz e-mail tam jest, a jeśli tak, powiadomią nas o naruszeniu danych. Musimy pamiętać, że te bazy danych mogą mieć rozmiar terabajtów danych, ponieważ miliony e-maili są przechowywane z prawidłową fragmentacją haseł.

Jeśli chodzi o to, co cyberprzestępcy mogą zrobić, włamując się do naszych e-maili, jest kilka rzeczy. Na początek jest to świetny sposób na poinformowanie, że Twój adres e-mail może zostać naruszony. Mogą również otrzymać numer naszej karty kredytowej i dane naszej firmy, jeśli używamy ich do pracy. Inną możliwością jest to, że nasze dane zostaną sprzedane w ciemnej sieci temu, kto zaoferuje najwyższą cenę. Z tego powodu zawsze konieczne jest używanie różnych haseł do różnych usług, w przypadku wycieku danych z jednej usługi, inne usługi nie zostaną naruszone.

Z drugiej strony mamy pytanie, co może się z nami stać, jeśli nasze dane wyciekną. W takim przypadku Twoje inne konta mogą zostać skradzione. Dzieje się tak, ponieważ na przykład używamy kont e-mail do subskrybowania innych witryn. Może również próbować przeprowadzić atak phishingowy lub zacząć otrzymywać dużo spamu w wiadomości e-mail. Wtedy, w bardzo skomplikowanych przypadkach, mogą ukraść twoją tożsamość lub zniszczyć twoje finanse. Ponadto cyberprzestępcy mogą wysyłać wiadomości zawierające ataki phishingowe do Twojego środowiska osobistego lub służbowego. Może to mieć poważne konsekwencje prowadzące do utraty reputacji.

Jak sprawdzić, czy nie doszło do wycieku Twojego adresu e-mail i hasła?

Pierwszą rzeczą, którą musimy zrobić, aby móc korzystać z funkcji sprawdzania szczelności poczty e-mail, jest udanie się do Strona internetowa Następny ten Znajdujemy darmowe narzędzie online. Sens:

- Że nie będziemy musieli płacić, aby z niego korzystać.

- Aby z niego skorzystać, potrzebujemy połączenia z Internetem.

- Nie musisz go instalować, ponieważ jest zaimplementowany w naszej przeglądarce.

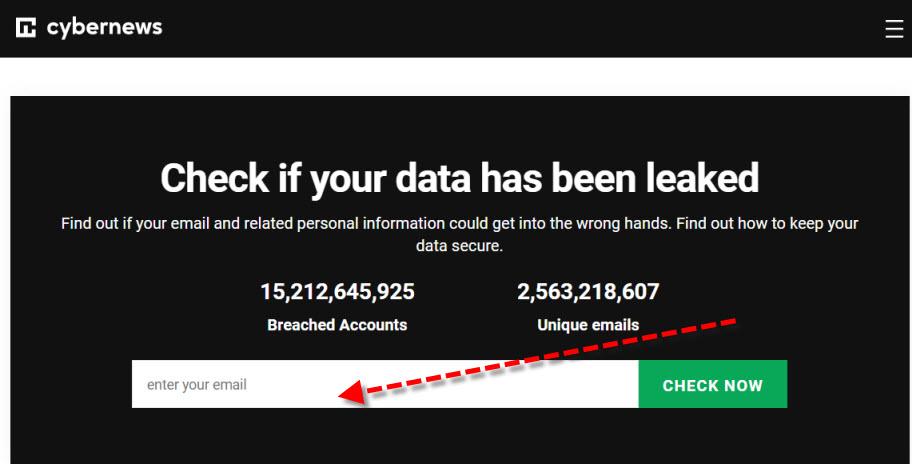

Klikając w zamieszczony wcześniej link, nasza przeglądarka załaduje następujący ekran:

Aby sprawdzić, czy Twój adres e-mail i hasło należą do milionów, które wyciekły, musimy wpisać adres e-mail w polu wyszukiwania. W tym przypadku mamy na myśli biały obszar wskazany przez czerwoną strzałkę z napisem „ Podaj swój adres e-mail ”. Jednym z pozytywów jest to, że Cybernews twierdzi, że wprowadzony przez nas adres e-mail nie jest rejestrowany, rejestrowany ani nigdzie przechowywany.

Wszystko, co musimy zrobić, aby zweryfikować nasz adres e-mail, to wpisać go w pasku wyszukiwania i kliknąć przycisk SPRAWDŹ TERAZ ten Następnie podamy przykład z e-mailem, który został ujawniony i taki, który nie został ujawniony. W każdym przypadku wyjaśnimy również, jak postępować.

Co zrobić, jeśli Twój e-mail nie znajduje się na przefiltrowanej liście

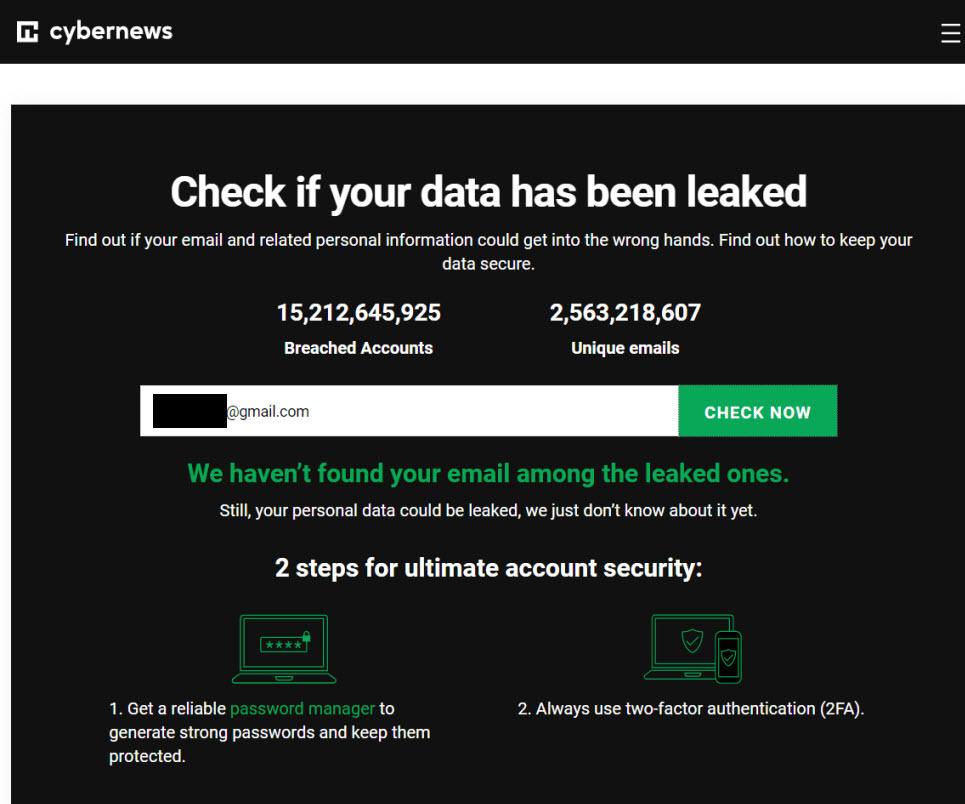

Jeśli postępujemy zgodnie z instrukcjami z poprzedniej sekcji, umieszczając wiadomość e-mail i naciskając przycisk SPRAWDŹ TERAZ, otrzymujemy wyniki. Jeśli nie są filtrowane, zobaczysz taki ekran:

Tutaj dowiadujemy się, że nie znaleźli e-maili wśród tych, które zostały odfiltrowane. Oznacza to, że możemy być względnie spokojni i gdybyśmy chcieli, moglibyśmy to w tym momencie zostawić. Jeśli jednak zależy nam na poprawie bezpieczeństwa, zalecamy wykonanie dwóch kroków:

- Używamy zaufanego menedżera haseł do tworzenia silnych haseł i ich ochrony.

- Tam, gdzie to możliwe, używaj uwierzytelniania dwuskładnikowego (2FA).

Jak postępować po sprawdzeniu, że Twój adres e-mail i hasło zostały ujawnione

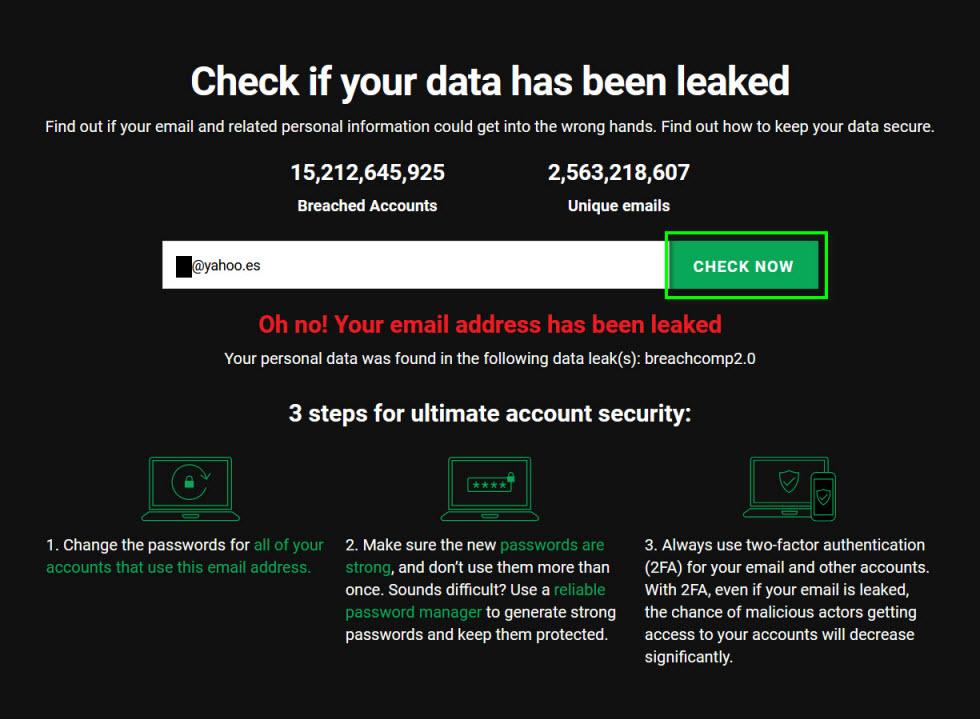

Powtórzymy tę samą inżynierię, co poprzednio. Wpisz nasz adres e-mail i naciśnij przycisk SPRAWDŹ TERAZ ten Zakładając, że Twój adres e-mail i hasło należą do przefiltrowanych milionów, otrzymasz następujące wyniki:

W czerwonej wiadomości informuje nas, że nasza poczta należy do tych, które zostały przefiltrowane. Oto kilka porad. W takim przypadku jest już obowiązkowe, aby to naprawić, ponieważ nasze konto e-mail jest zagrożone. Zdecydowanie zaleca się wykonanie następujących kroków:

- Zmień hasło.

- Ustaw silne hasło i użyj menedżera haseł.

- Włącz uwierzytelnianie dwuskładnikowe 2FA dla tego konta i wszystkich innych, które mogą być związane z ujawnieniem.

Zalecanym minimum w tym przypadku byłaby zmiana hasła na silniejsze hasło i zbadanie innych kont, które mogą być powiązane z tym filtrowanym kontem. Jednak im więcej środków podejmiemy, tym lepiej.

Generator haseł, aby mieć silny klucz

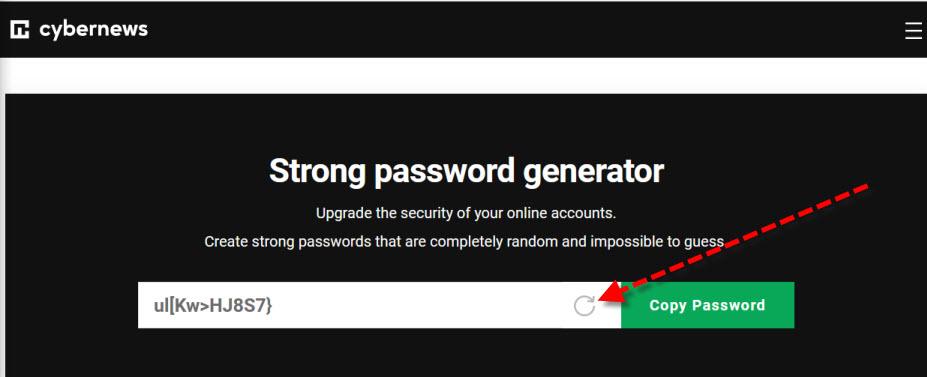

Jeśli chcemy stworzyć dobre, stabilne hasło, musi ono składać się z wielkich i małych liter, cyfr, symboli oraz minimalnej zalecanej długości 12 znaków. Możemy również korzystać z bezpłatnych menedżerów haseł, aby pomóc nam je chronić. Niektóre przykłady to KeePass, Bitwarden, Dashlane, LastPass i Passwarden. Jeśli chodzi o tę samą stronę, jeśli chcesz utworzyć silne hasło, możesz to zrobić, klikając je zastaw ten Pojawi się ekran tworzenia hasła.

Sposób działania jest bardzo prosty. Jak tylko klikniemy na symbol wskazany przez czerwoną strzałkę, hasło zostanie wygenerowane automatycznie. Następnie po prostu kliknij przycisk Skopiuj hasło aby zapisać go w schowku. Następnie wpisując control + v możemy go wkleić tam, gdzie jest to potrzebne.

Wreszcie, jak widać, ta strona oferuje nam dwa ciekawe bezpłatne narzędzia. Jeden, aby sprawdzić, czy Twój adres e-mail i hasło należą do milionów wycieków, a drugi, aby wygenerować silne hasła.