Główne cechy OWASP ZAP

Pierwszą rzeczą, na którą należy zwrócić uwagę, jest to, że OWASP ZAP nie jest narzędziem komercyjnym, jest całkowicie darmowy i open source, w dodatku jest wieloplatformowym narzędziem kompatybilnym z Windows (32 i 64 bit), Linux, MacOS i możemy nawet pobrać kontener Dockera, który będzie zawierał wszystko, czego potrzebujesz do prawidłowego funkcjonowania. Ten program jest bardzo prosty w instalacji, potrzebujesz tylko Java zainstalowanej na naszym komputerze, aby go uruchomić, inne funkcje to to, że narzędzie to tłumaczy na ponad 12 języków, w tym hiszpański na więcej, dzięki społeczności mamy dużo dokumentacji, pomoc seminaria, a także mamy fora, na których możemy poruszyć nasz problem i pomóc nam go rozwiązać.

Użytkownicy tego narzędzia do badania bezpieczeństwa będą mogli kontrolować różne aplikacje internetowe za pomocą szeregu określonych funkcji i analiz. Będziemy mogli zweryfikować wszystkie żądania i odpowiedzi między programem klienckim a serwerem, tworząc proxy, które przechwyci wszystkie żądania do dalszej analizy. Możesz także znaleźć zasoby na serwerze, wykonywać automatyczne skany, pasywne skany, możliwość wykonywania wielu ataków jednocześnie, a nawet używać dynamicznych certyfikatów SSL. Inne wspaniałe funkcje to możliwość korzystania z kart inteligentnych, takich jak DNIe, a nawet certyfikatów osobistych, są one również zdolne do pracy z systemami uwierzytelniania i mamy sklep z wtyczkami, aby jeszcze bardziej poprawić funkcjonalność tego wspaniałego narzędzia.

ZAP jest obecnie w wersji 2.10 i zawiera wiele nowych funkcji, takich jak luki w zabezpieczeniach, ulepszenia systemów informacyjno-rozrywkowych do jednoczesnego atakowania wielu serwerów, systemy zasad wyboru różnych reguł, które mają być częścią skanowania, okna dialogowe zaawansowanych opcji skanowania, nowe dodatki kontroli dostępu i sekwencja skanowania, aby idealnie skonfigurować sposób, w jaki chcemy przeprowadzić weryfikację ataku i luk w zabezpieczeniach i nie tylko.

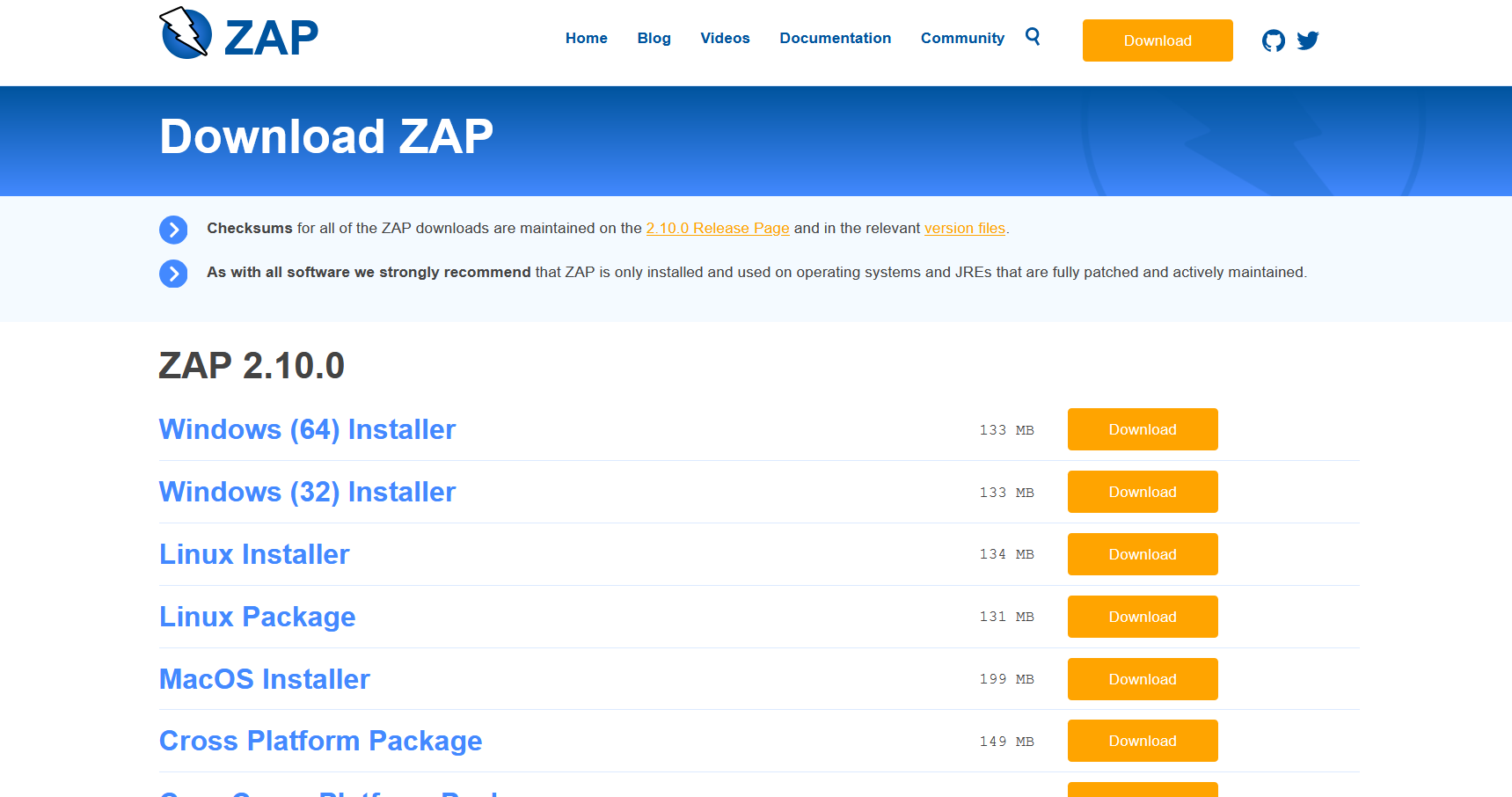

Na Oficjalna strona OWASP ZAP, Możesz znaleźć linki do pobierania zarówno dla systemów Windows, Linux i macOS, jak i kontenerów Docker, które zawierają już wszystko, czego potrzebujesz do prawidłowego działania.

Instalacja i uruchamianie

Instalacja tego programu jest naprawdę prosta, wystarczy postępować zgodnie z kreatorem instalacji, wybrać, czy chcemy standardową czy niestandardową instalację, a następnie możemy wybrać katalog, w którym zostanie zainstalowany cały program, a następnie go uruchomić.

Możesz także utworzyć folder w menu Start, utworzyć ikony na pulpicie, a nawet szybki dostęp. Wreszcie, OWASP ZAP pozwoli nam sprawdzić dostępność aktualizacji, zarówno samego ZAP, jak i wszelkich dodatków, które możemy zainstalować. Dodatkowo możemy również zainstalować nowe reguły stworzone dla skanerów internetowych itp.

Po zainstalowaniu możemy go uruchomić, aby rozpocząć skanowanie serwerów internetowych i szukać znanych luk w zabezpieczeniach.

Sprawdź serwer WWW pod kątem luk

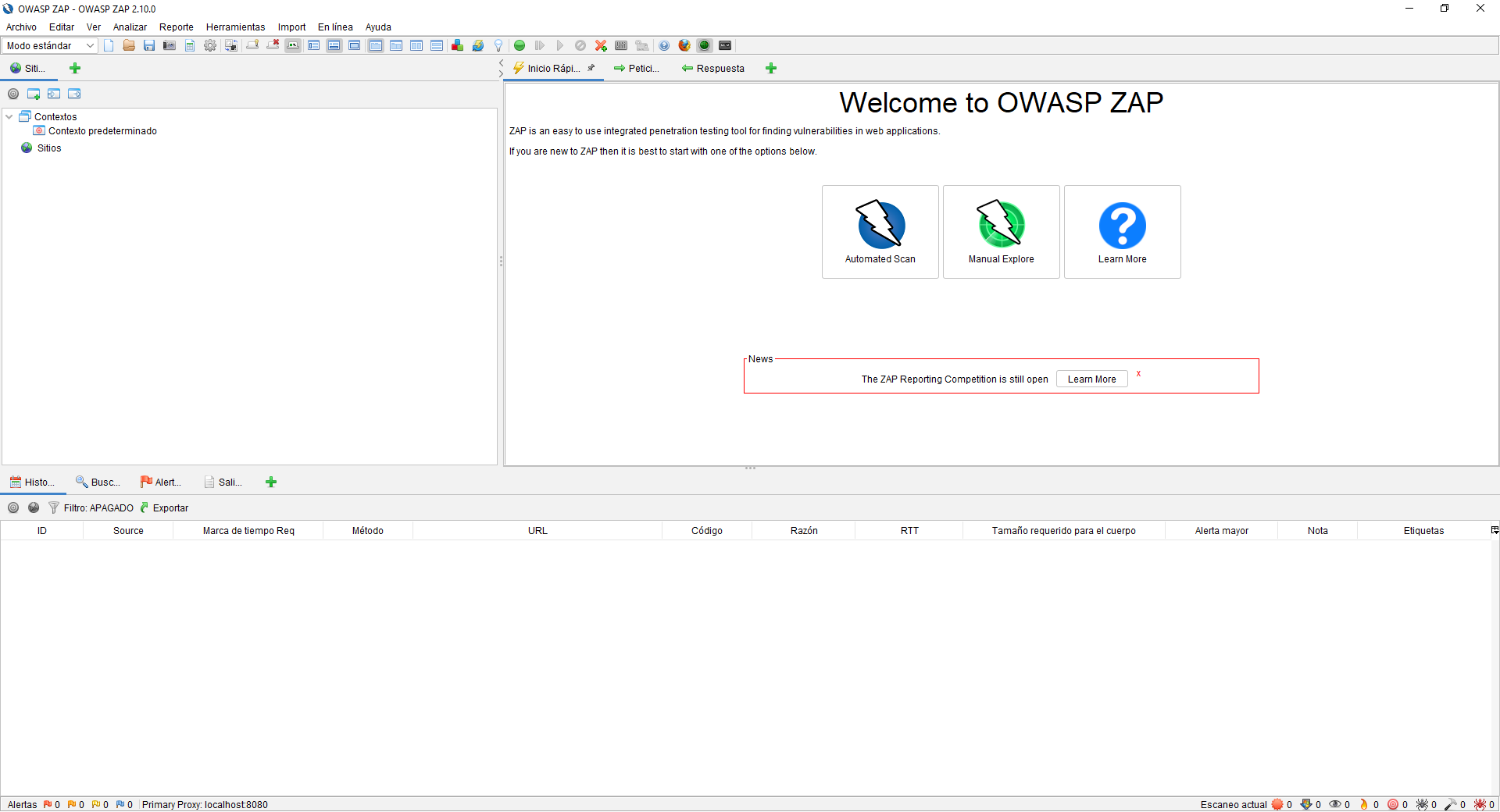

Pierwszą rzeczą, którą musimy zrobić, to uruchomić ten program, poprawne załadowanie zajmie kilka sekund.

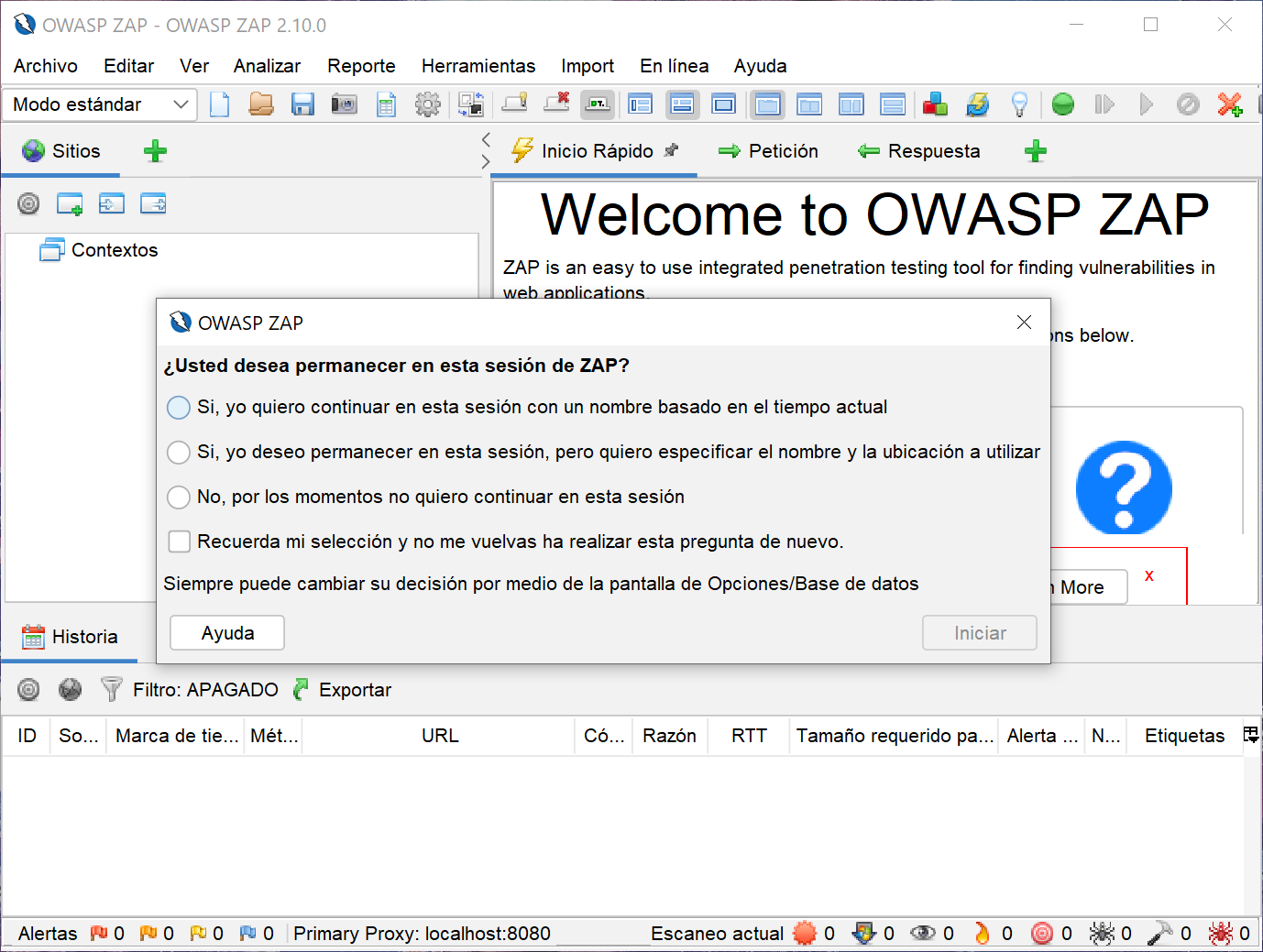

Po uruchomieniu możemy skonfigurować sesję ZAP, aby później zapisać całą pracę i dane, które pobraliśmy podczas sprawdzania bezpieczeństwa na serwerze WWW. Będziemy mieli w sumie trzy opcje, chociaż hiszpańskie tłumaczenie nie jest zbyt dobre, jest całkiem zrozumiałe.

W menu głównym będziemy mieli możliwość wykonania skanowania automatycznego lub ręcznego, jeśli wcześniej zdefiniowaliśmy to, czego chcemy. Możesz również uzyskać do niego bezpośredni dostęp za pomocą narzędzia.

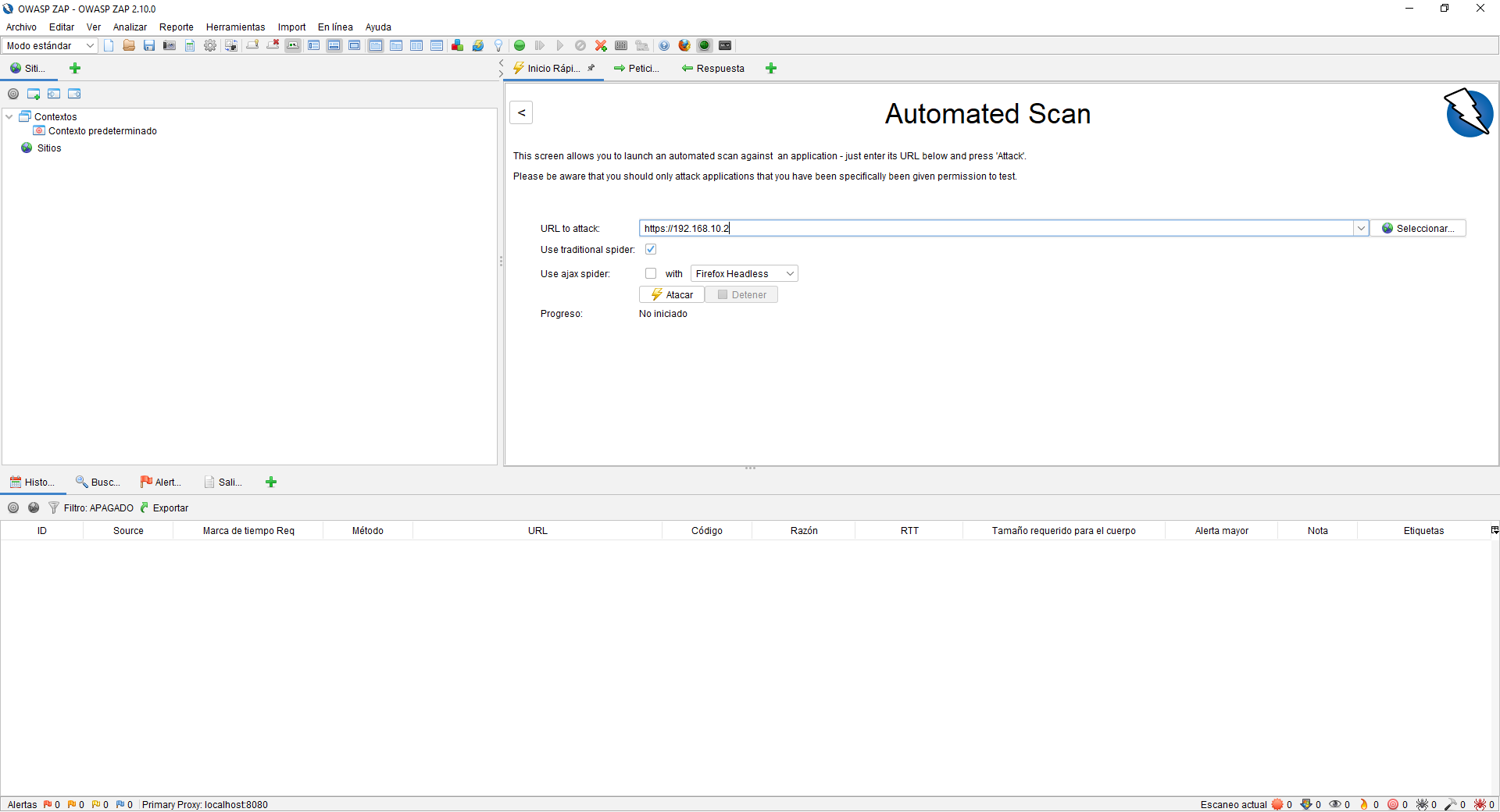

Jeśli klikniemy „Skanowanie automatyczne”, możemy automatycznie skanować do dowolnego adresu URL, możemy zaatakować dowolny adres URL, według adresu IP lub domeny, bardzo ważnym szczegółem jest to, że będziemy potrzebować autoryzacji do przeprowadzenia tego typu kontroli i zrobić to ostrożnie, ponieważ powiadomienia o atakach internetowych mogą trafiać do skonfigurowanego przez nas IDS/IPS, a także do mod_security naszego serwera Apache itp.

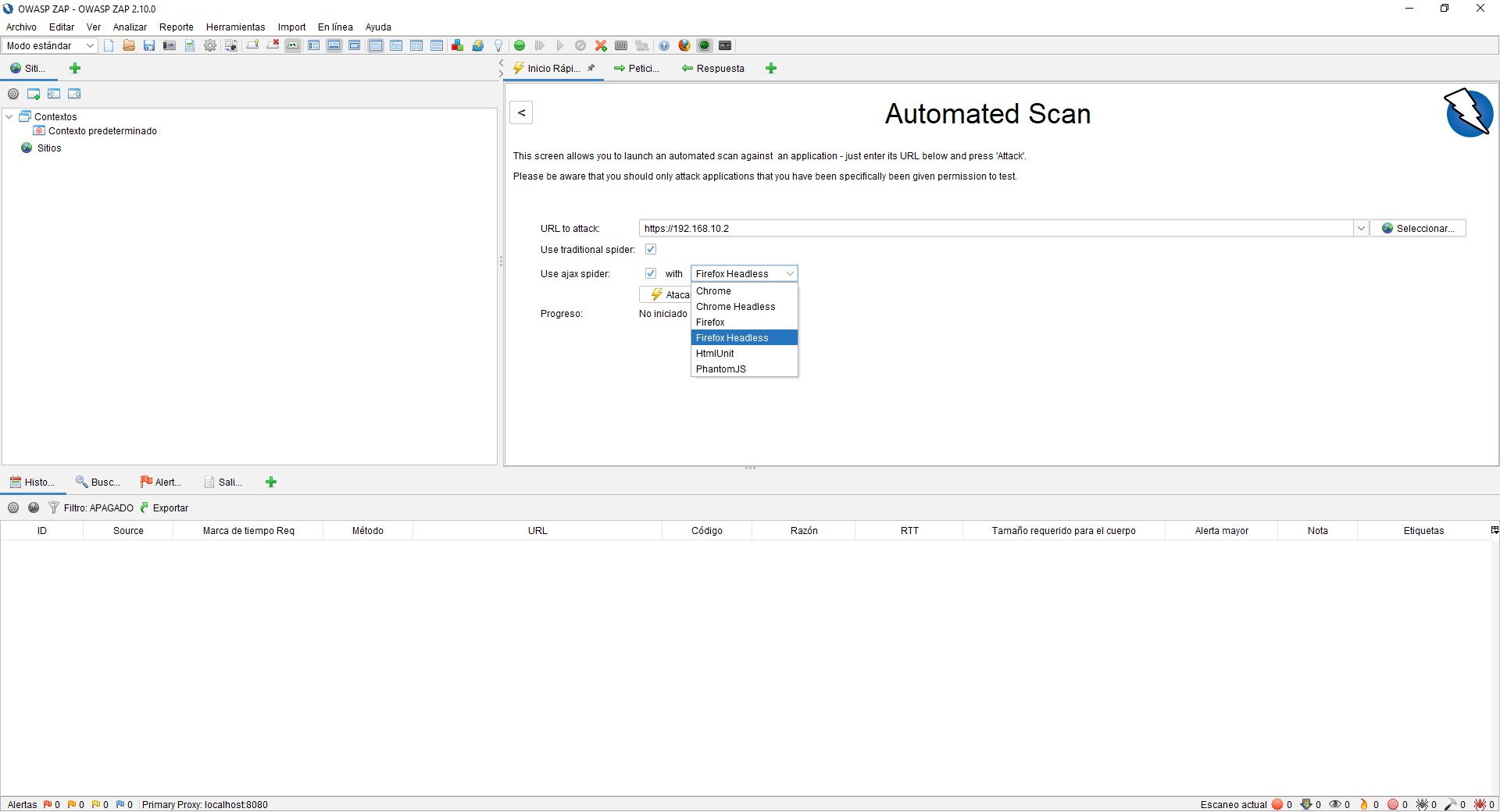

Będziemy mogli skorzystać z tradycyjnego pająka lub Ajax, dodatkowo będziemy mogli korzystać m.in. z profili Chrome, Firefox. Po skonfigurowaniu wszystkiego kliknij „Atak”, a cały serwer WWW rozpocznie skanowanie, wysyłając żądania GET i POST w poszukiwaniu potencjalnych luk w aplikacji.

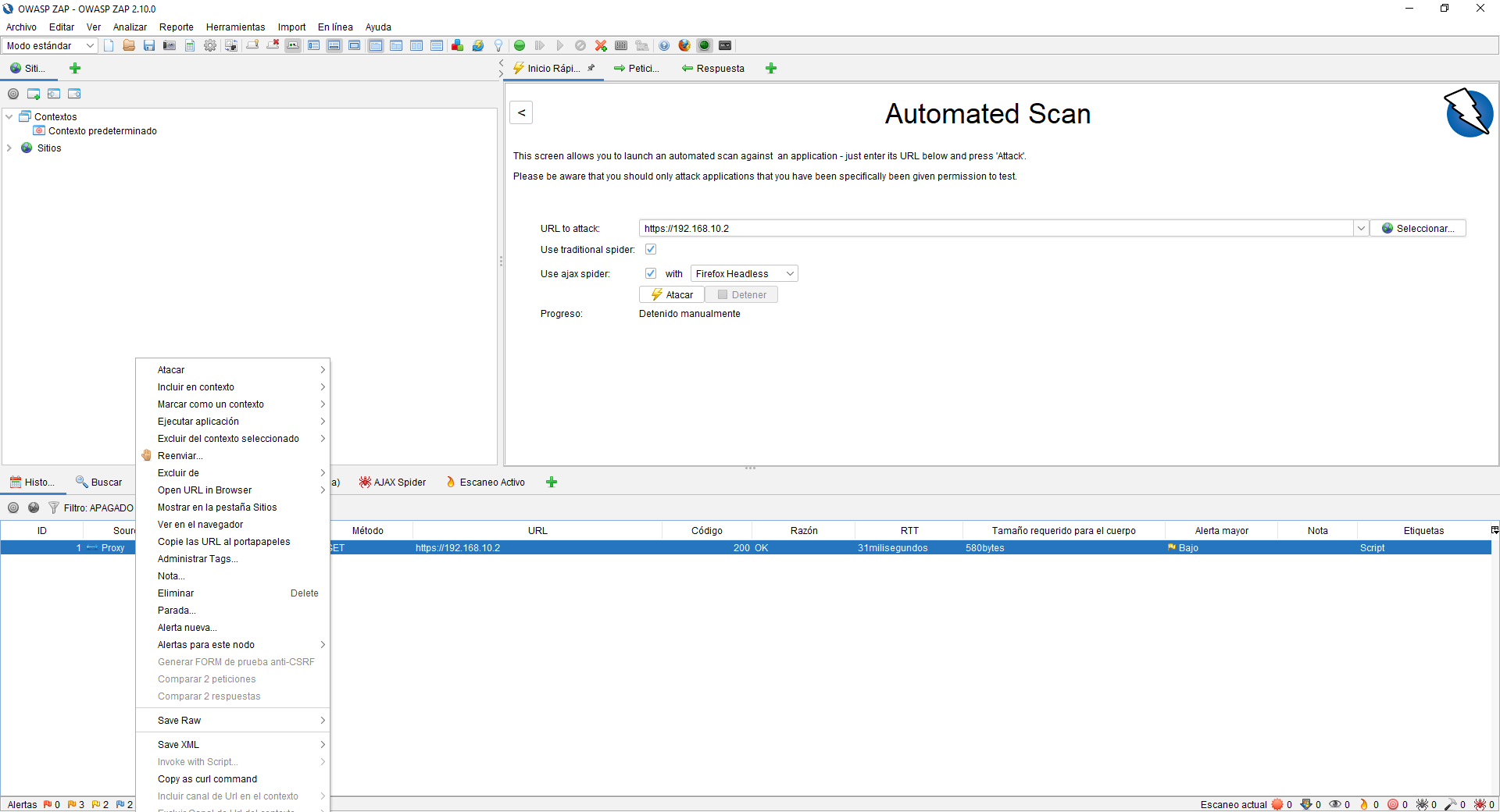

W każdej chwili możemy zatrzymać ten atak i sprawdzić wszystko, co przeanalizowałeś. Na dole widzimy wszystkie informacje. Będziemy mogli zobaczyć historię ataków w celu weryfikacji bezpieczeństwa, a nawet będziemy mogli je ponownie zaatakować i wiele innych zaawansowanych opcji.

W naszym przypadku zaatakowaliśmy najnowszy serwer sieciowy QNAP NAS. Będziemy mogli zobaczyć wiele żądań GET i POST z samej usługi HTTP/HTTPS. W lewym dolnym rogu zobaczymy wszystkie alerty, które mamy, klikając każdy z nich, po prawej stronie możemy zobaczyć, jaki rodzaj luki lub błędu zidentyfikowaliśmy, a na górze zobaczymy wszystkie nieprzetworzone.

W zależności od tego, co otworzymy w alertach, zobaczymy tę lub inną informację, wskazane byłoby przejrzenie wszystkich tych alertów przekazanych nam przez OWASP ZAP, aby upewnić się, że wszystko jest w porządku i że nie ma luk w zabezpieczeniach.

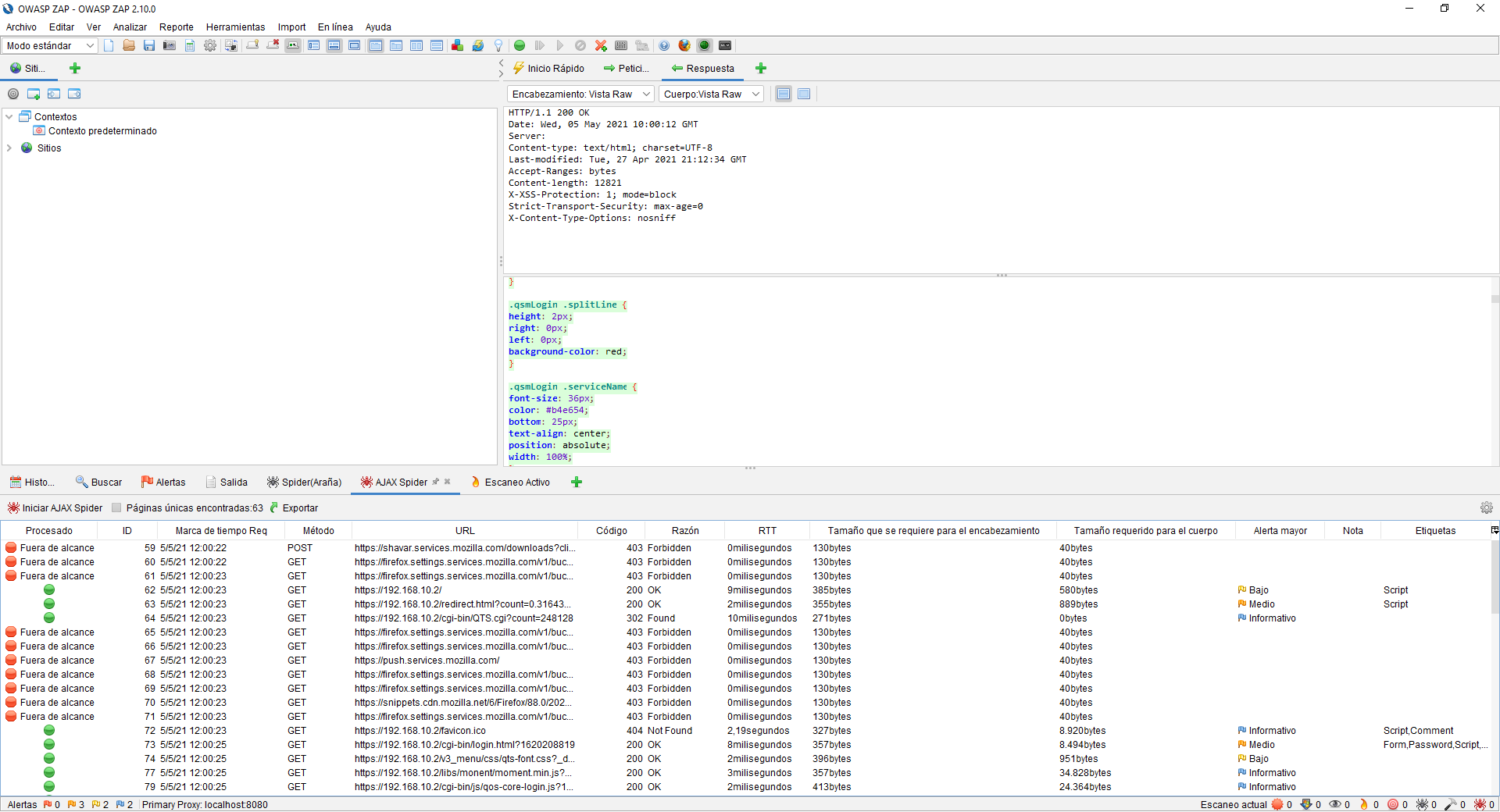

Pająk również wykonał swoją pracę z tym serwerem WWW, wysyłając żądania do serwera WWW, aby spróbować pokazać nam wszystkie pliki, które tam są, możemy również zobaczyć pliki, które nie istnieją lub są poza zasięgiem.

Na następnym ekranie możesz zobaczyć kod CSS serwera internetowego, jak widzisz, znajdziemy wszystkie informacje potrzebne do oceny bezpieczeństwa naszej aplikacji internetowej i jeśli odmówiliśmy dostępu do różnych witryn.

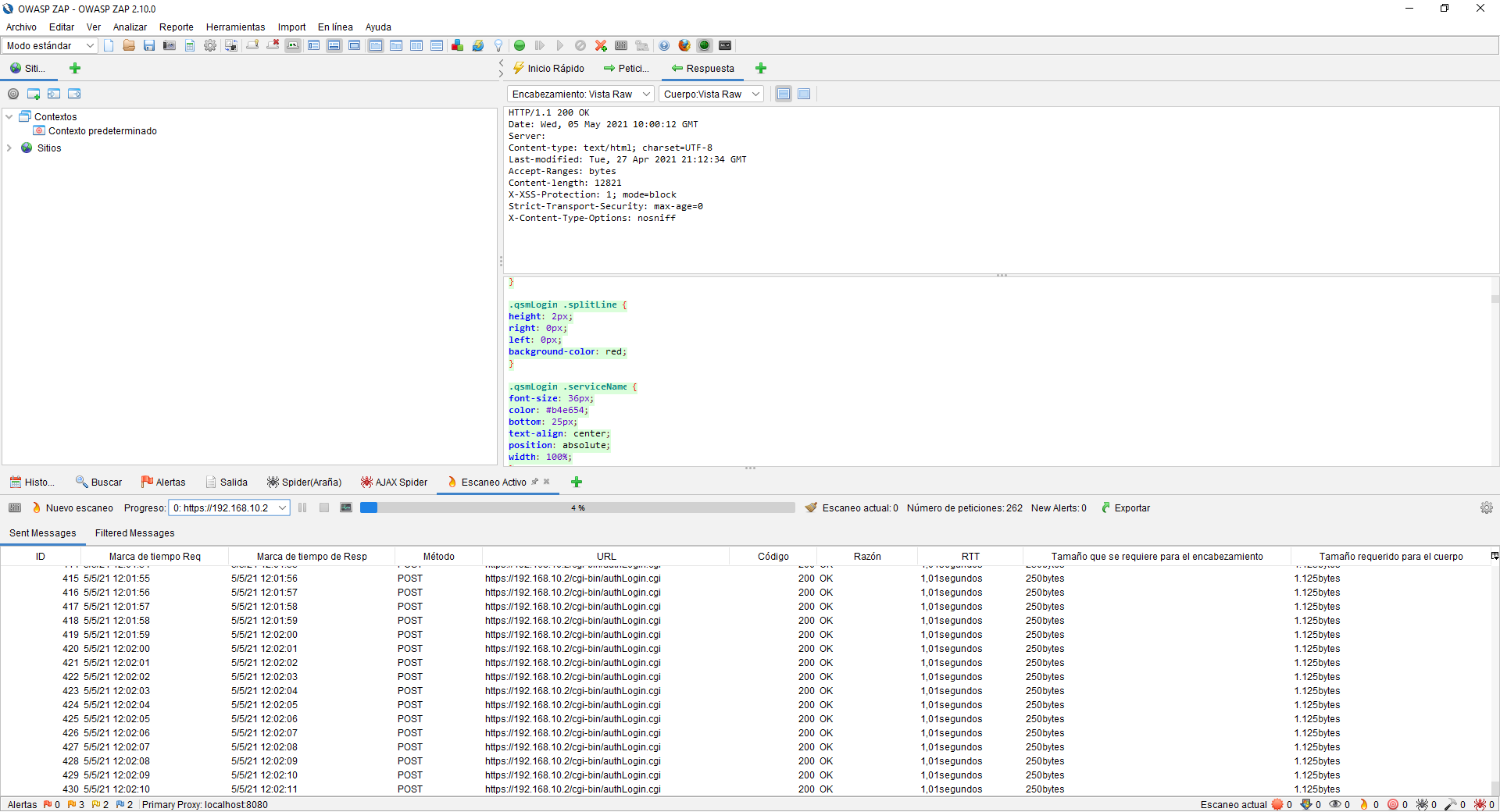

Jeśli klikniemy „Wysłane wiadomości”, będziemy mogli zobaczyć wszystkie utworzone przez nas wiadomości, z otrzymanym kodem, RTT i wieloma innymi istotnymi informacjami.

W górnej części programu możemy zobaczyć różne „Plik”, „Edycja”, „Widok”, „Analiza”, „Raport”, „Narzędzia”, „Import”, „Online” i „Pomoc”. menu. Ten program jest naprawdę zaawansowany i pozwoli nam być niezwykle konfigurowalnym.

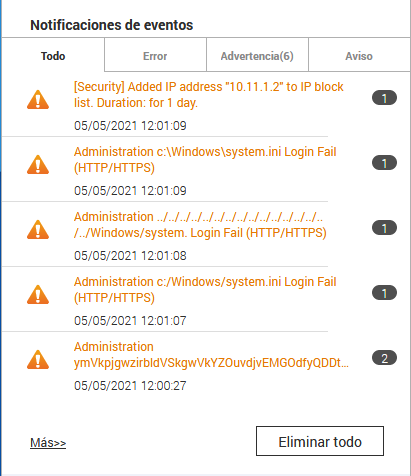

W przypadku QNAP, gdy wykryje, że ktoś wielokrotnie próbuje nawiązać nieudane połączenie, automatycznie umieści nas na czarnej liście, więc musimy wziąć pod uwagę bezpieczeństwo serwera WWW, albo przez nasz firewall L7, IDS/IPS, który wykryje nietypowy ruch itp.

Jak widać, OWASP ZAP to bardzo zaawansowane narzędzie do monitorowania bezpieczeństwa naszego serwera i aplikacji webowej. można wykorzystać.