Co to jest hasz i do czego możemy go wykorzystać?

Prostym wyjaśnieniem, czym jest hash, jest to, że jest to unikalny cyfrowy ślad danych cyfrowych. Jeśli dane w konkretnym pliku ulegną zmianie, skrót zmieni się całkowicie. Za pomocą skrótów możemy sprawdzić, czy plik się zmienił, a nawet zweryfikować integralność plików, gdy są one przesyłane do Internetu lub pobierane z różnych serwerów. Obecnie mamy wiele algorytmów haszujących, z których część jest już uważana za niepewną, ponieważ wykryto konflikty (ten sam hash uzyskuje się podczas tworzenia haszu dwóch różnych plików), takich jak MD5 lub SHA1, jednak dzisiaj mamy pewne bezpieczne algorytmy haszujące, takie jak jako SHA2-256.SHA2-512, nawet najnowszy SHA3 już mamy.

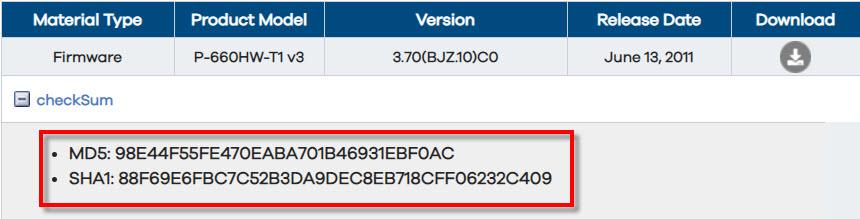

Bardzo ważnym aspektem fragmentacji jest to, że po zmianie określonej części danych w pliku kod alfanumeryczny, który wyodrębniamy do skrótu, zmienia się całkowicie. Wyobraź sobie przez chwilę, że zostałeś przeniesiony do karmicznego świata Earla. Na przykład, jeśli ten plik został uszkodzony podczas pobierania i rozpoczęła się aktualizacja, to urządzenie może nie być przydatne. Niektórzy producenci udostępniają fragmentację swoich plików, aby sprawdzić, czy pobraliśmy je poprawnie.

W tym przypadku posiadanie narzędzia, które potrafi stworzyć skrót obsługujący algorytm MD5 lub SHA-1, można porównać do tego, co oferuje producent. Jeśli pasuje, zweryfikujemy jego integralność i bez obaw możemy przystąpić do instalacji oprogramowania. W przeciwnym razie będziemy wiedzieć, że jest źle i nie powinniśmy go instalować. Przykładowym programem, którego możemy użyć, jest QuickHash, o którym porozmawiamy później.

Należy pamiętać, że fragmentując określony plik, nie można odzyskać oryginalnego pliku. Dobrą praktyką bezpieczeństwa jest również przechowywanie fragmentacji haseł w bazach danych, aby nikt nie mógł odzyskać informacji w postaci zwykłego tekstu. Istnieją specjalnie zaprojektowane do tego algorytmy haszujące, takie jak scrypt lub bcrypt, do przechowywania haseł.

QuickHash: Łatwe tworzenie fragmentacji SHA3 lub SHA2-512

Szybki hasz jest narzędziem haszysz Dane open source dla systemów operacyjnych Linux, Windows i Apple Mac OS mają bardzo przyjazny dla użytkownika graficzny interfejs użytkownika. To narzędzie obsługuje obecnie następujące algorytmy skrótu: MD5, SHA1, SHA-3 (256 bitów), SHA2-256, SHA2-512, xxHash, Blake2B (256 bitów) i Blake3, więc jest to naprawdę kompletne narzędzie. Jakby tego wszystkiego było mało, musimy zaznaczyć, że jest on całkowicie darmowy, a jego rozwój wspierany jest darowiznami od osób, które z niego korzystają.

Pobierz, uruchom i ekran główny

Aby pobrać narzędzie QuickHash, musimy kliknąć zastaw Następny aby pobrać QuickHash za darmo ten Jak widzieliśmy w przeszłości, możemy korzystać z wersji dla Windows, Linux i MacOS. W moim przypadku użyję najnowszej dostępnej wersji dla Windows, ta wersja to 3.2.0. Po pobraniu znajdziemy plik w formacie ZIP, który rozpakujemy w folderze.

Bardzo pozytywnym aspektem tego narzędzia jest to, że nie wymaga instalacji, więc w tym folderze właśnie rozpakowaliśmy, wystarczy dwukrotnie kliknąć plik Quickhash-GUI, w eksploratorze plików zobaczysz, jak typ aplikacji. Posiadamy również instrukcję obsługi samego narzędzia.

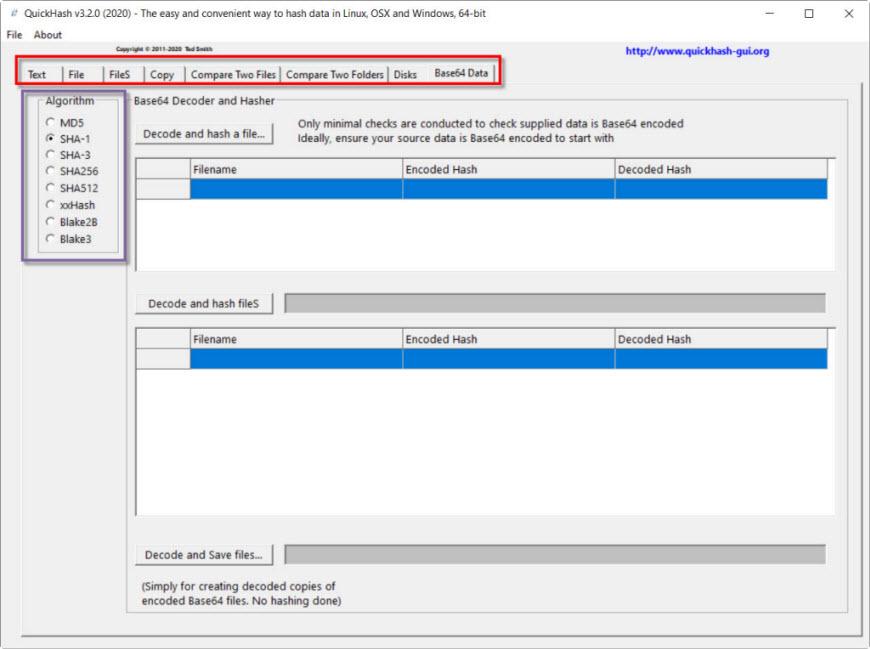

Przy pierwszym uruchomieniu pojawi się podobny ekran:

Na czerwonym polu mamy główne opcje programu, którymi są:

- teksty : do łączenia fragmentów tekstu, takich jak akapity, w jeden plik.

- Plik – aby wybrać, a następnie podzielić pojedynczy plik.

- Archiwa : fragmentacja wielu plików do jednego katalogu.

- Fotokopiarka – Używany do kopiowania i wklejania, ale z dodatkową fragmentacją integralności danych. Został zaprojektowany, aby umożliwić użytkownikowi kopiowanie plików z jednej lokalizacji do drugiej, ale proces kopiowania jest weryfikowany i obsługiwany za pomocą wartości skrótu.

- Porównaj dwa pliki : Porównaj fragmentacje dwóch różnych plików znalezionych w dwóch różnych lokalizacjach.

- Porównaj dwa foldery : Porównuje zawartość jednego folderu z drugim, aby sprawdzić, czy wszystkie znajdujące się w nim pliki są zgodne z hashem (nazwy plików nie są porównywane).

- Dysk : aby sprawdzić skróty dysków fizycznych i woluminów logicznych.

- Dane bazowe64 – Umożliwia użytkownikowi fragmentację pliku zakodowanego w Base64 i fragmentację tworzenia jego zdekodowanego odpowiednika bez konieczności tworzenia zdekodowanej wersji. Dodatkowo obsługuje dekodowanie danych zaszyfrowanych Base64 tylko dla wygody.

Na fioletowo są algorytmy, których możemy użyć do oznaczenia naszych skrótów do oznaczenia algorytmów SHA2-512, SHA-3, a także BLAKE3.

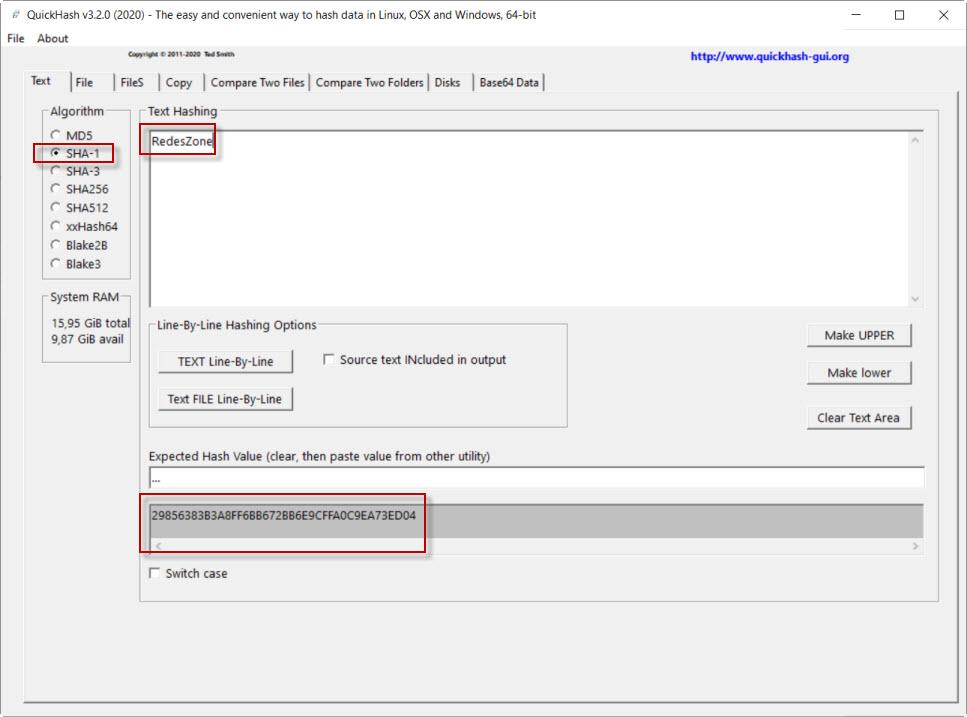

Tekst, moduły plików, porównaj dwa pliki za pomocą QuickHash

Zacznijmy od sekcji teksty ten Na przykład wyobraź sobie, że potrzebujemy skrótu tekstu RedesZone z algorytmem SHA-1. Byłoby to zrobione w ten sposób, zaczynając od wybrania algorytmu SHA-1, następnie wpisując tekst i na końcu uzyskując następujący skrót.

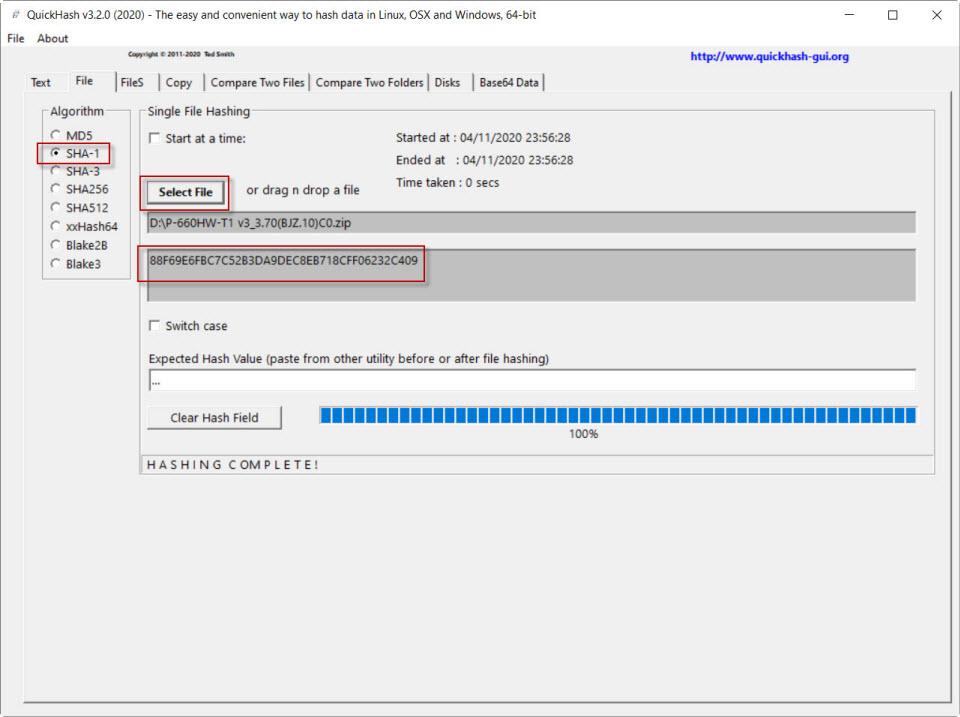

Na początku samouczka rozmawialiśmy o pliku routera, który chcieliśmy sprawdzić, czy po pobraniu jest w dobrym stanie i nie jest uszkodzony. Producent zezwolił na walidację tego pliku za pomocą algorytmu SHA-1. W ten sposób zaoferował następującą wartość do weryfikacji: 88F69E6FBC7C52B3DA9DEC8EB718CFF06232C409.

Aby to sprawdzić, przejdź do Pliki sekcji ten Taniec Wybierz mój plik wybieramy plik oprogramowania układowego, wstawiamy algorytm SHA-1, a następnie możemy sprawdzić, czy hash jest taki sam. Oznacza to, że plik jest poprawny i bez obaw możemy sflashować oprogramowanie.

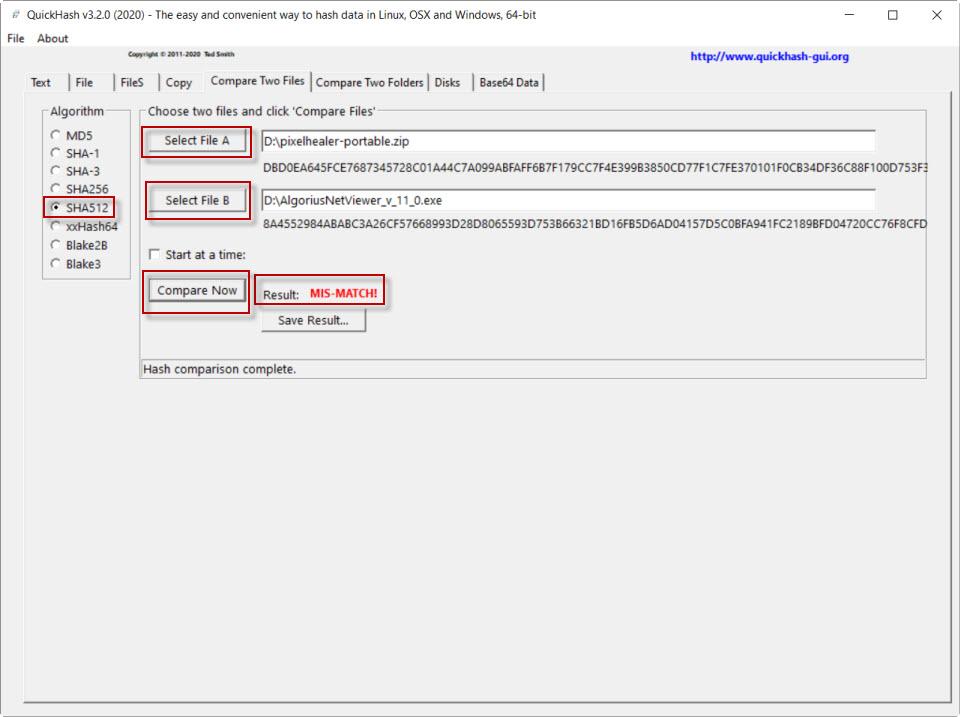

Porównamy teraz oba pliki za pomocą algorytmu SHA2-512. Aby to zrobić, staramy się Porównaj dwa pliki ten Najpierw podamy przykład z dwoma różnymi plikami. Zaczynamy od wybrania algorytmu, a następnie dwóch plików. Pierwszy plik, który stworzyliśmy Wybierz plik A. i drugi plik do porównania Wybierz plik B. ten Następnie kliknij Porównaj teraz itp. BŁĘDY DOPASOWANIA pojawi się na czerwono wskazując, że są różne.

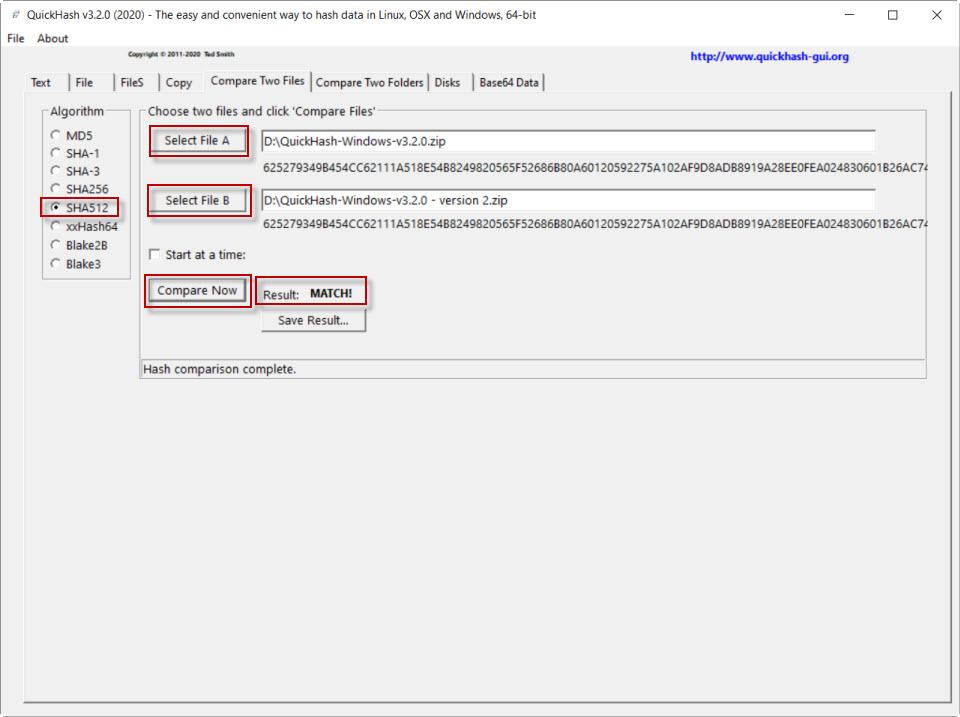

I odwrotnie, jeśli weźmiemy dwa identyczne pliki i powtórzymy proces z tymi samymi krokami i dawaniem Porównaj teraz, mamy taki wynik:

Mówi tutaj GRA! co oznacza, że pasują.

Moduły QuickHash FileS Skopiuj i porównaj dwa foldery

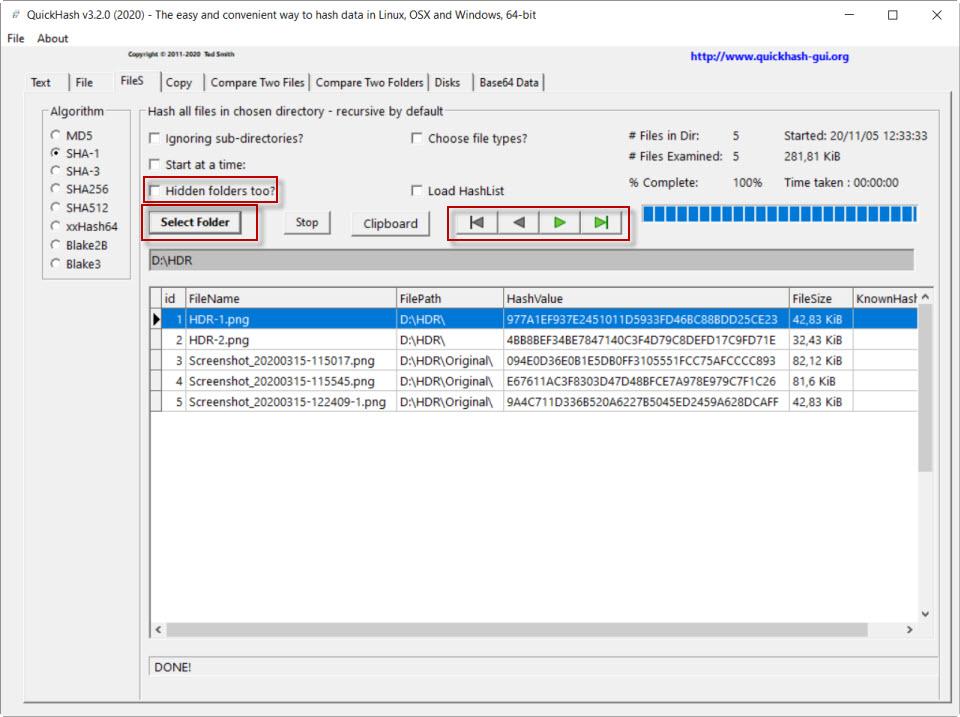

Następna sekcja, której zamierzasz użyć, to Archiwa używany do wyświetlania skrótów plików w katalogu. Taniec Wybierz folder, mój wybierzmy folder. Jak widać, wykrywa pliki w podkatalogach. Masz również możliwość wyszukiwania ukrytych katalogów za pomocą ukryte pliki? Dodatkowo masz pasek stylu odtwarzacza multimedialnego, który umożliwia nawigację między plikami.

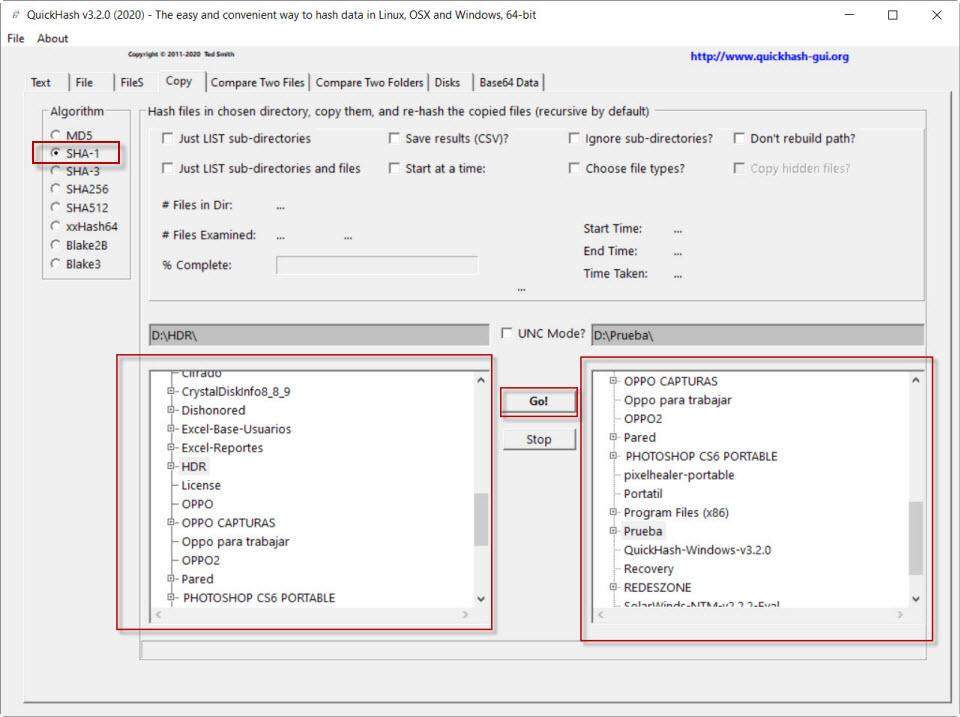

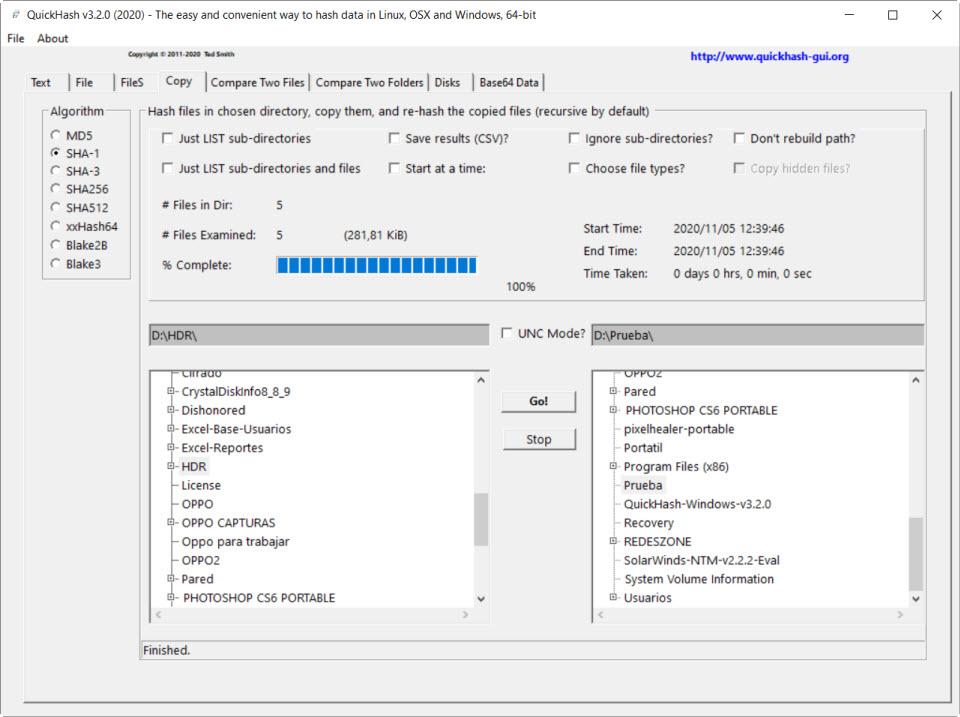

Teraz kolej na wydział Skopiuj swoje służy do kopiowania plików i sprawdzania, czy zostało to zrobione poprawnie, kontrolując jego fragmentację. Zaczniemy jak zwykle od wyboru algorytmu. Następnie po lewej stronie wybierz folder źródłowy, który chcemy skopiować. Po prawej wybieramy miejsce docelowe, w tym przypadku utworzyłem pusty folder o nazwie Test. Kliknij, gdy skończysz Iść! aby rozpocząć proces.

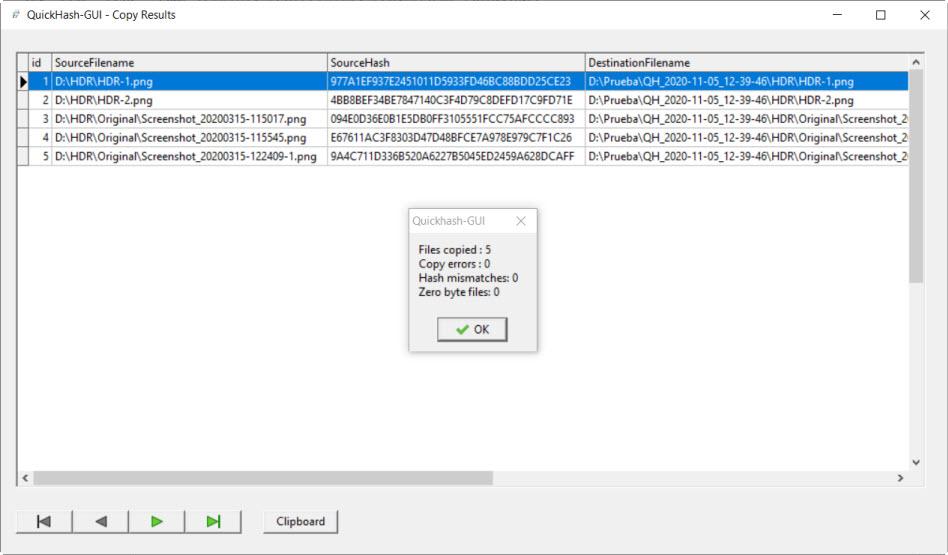

Wtedy otrzymujemy taki ekran. Tutaj możemy zobaczyć ścieżkę zarówno źródła, jak i celu wraz z ich odpowiednimi ułamkami. W tym przypadku widzimy, że nakładają się na siebie i że skopiowano 5 plików.

Jeśli zaczniemy od tego, możemy zobaczyć, jak wskazuje podsumowanie wykonanej pracy i proces kopiowania jest zakończony.

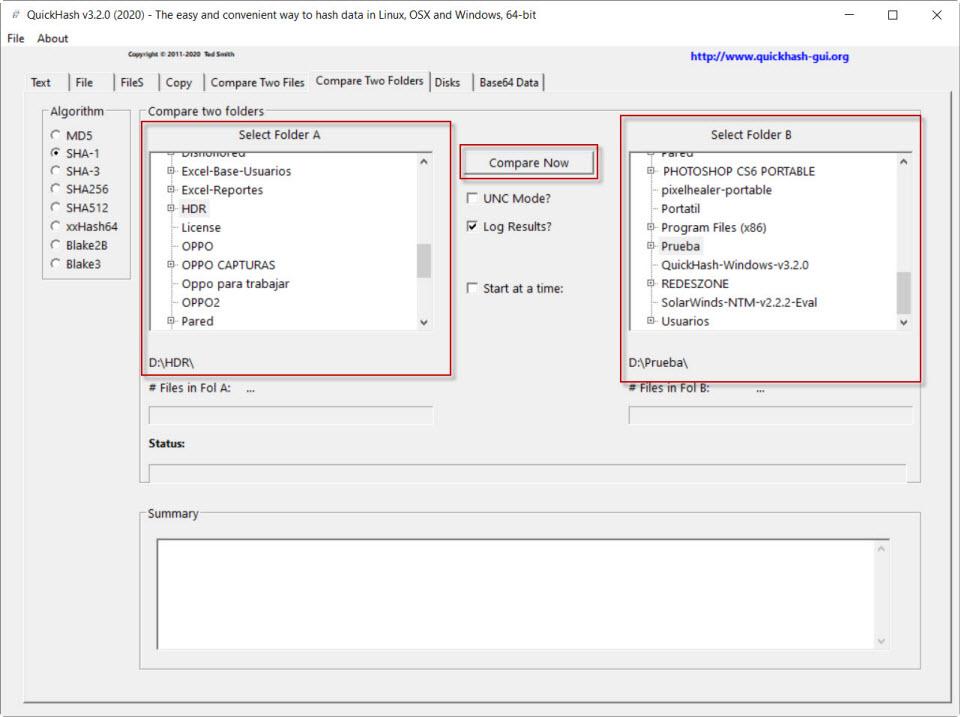

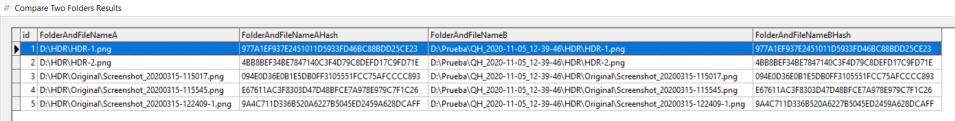

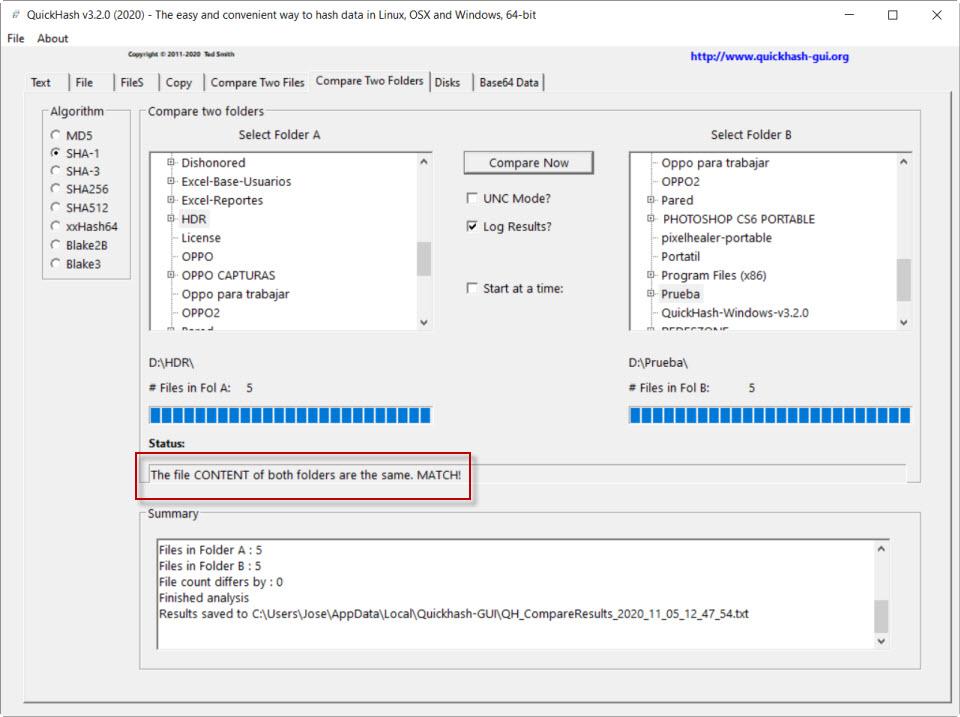

Następna sekcja, którą zobaczymy, jest taka Porównaj dwa pliki, służy do porównania fragmentacji plików w dwóch katalogach. W tym celu wybieramy algorytm, w Wybierz folder A. wkładamy folder i wewnątrz Wybierz folder B drugi. Następnie kliknij Porównaj teraz ten

Tutaj widzimy ścieżki tych dwóch z ich odpowiednimi hashami i widzimy, że nakładają się na siebie.

Jeśli wrócimy do ekranu, z którego zaczęliśmy na dole w czerwonym polu, powie nam po angielsku, że te dwa katalogi pokrywają się.

Wreszcie, jak widać, Quickhash staje się użytecznym narzędziem, za pomocą którego możemy pracować z hashami na różne sposoby.