KeePass to świetny menedżer haseł i menedżer haseł, ponieważ jest również bezpieczny i łatwy w użyciu. Możemy nawet zapisać go na dowolnej pamięci USB i uczynić przenośnym, nie zapisywać haseł na komputerze ten Oczywiście można go również zainstalować w dowolnej wersji systemu Windows.

Jak powiedzieliśmy wcześniej, KeePass jest darmowy i open source. Ta ostatnia może budzić wątpliwości przybyszów w tej kwestii, ale jej otwarcie nie usuwa bezpieczeństwa, wręcz przeciwnie.

Jak działa KeePass

Dzięki KeePass możemy przechowywać dowolne hasło w zaszyfrowanym pliku z zabezpieczeniem zaawansowanego szablonu szyfrowania (AES, Rijndael) oraz algorytmu Twofish. Standard szyfrowania (AES) używany przez rząd USA oraz algorytm Twofish, znany i używany przez wiele największych banków na świecie, zapewniają bezpieczeństwo, które może obiecać niewiele programów.

Kolejną zaletą KeePass jest to, że baza danych jest w pełni zaszyfrowana, a nie tylko hasła, dzięki czemu nazwy użytkowników i notatki są chronione. KeePass oferuje najwyższe bezpieczeństwo dla każdego hasła ten

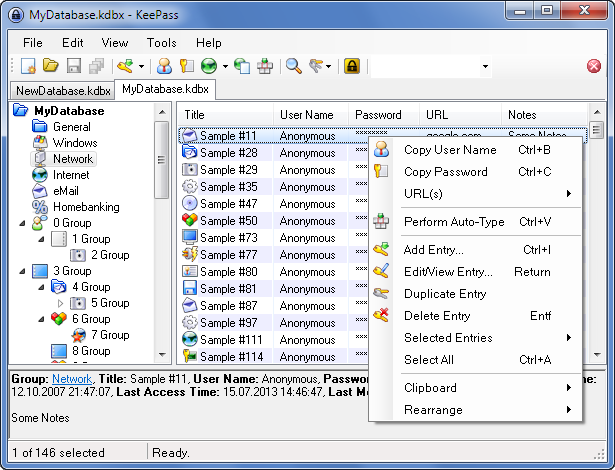

Aby korzystać z KeePass, po prostu pobierz go z tutaj i zainstaluj go, jeśli chcemy go mieć na komputerze, chociaż jak powiedzieliśmy, możemy również uczynić go przenośnym i nadal zapisywać go na pamięci USB ten Po otwarciu przez lata pojawi się okno, bardzo podobne do Eksploratora plików, w którym możemy przechowywać dowolne hasła, notatki lub nazwy użytkowników i mieć je tam na zawsze, bez dostępu do nikogo. Ponadto samo oprogramowanie dzieli je na kategorie (Windows, internet, e-mail, bank itp.), zarządzając nimi tak, aby po wygaśnięciu kluczy hasła były regularnie aktualizowane.

Wszystko to jest zabezpieczone przed keyloggerami, ponieważ klucz główny może pojawić się na bezpiecznym pulpicie, więc nawet przy tego typu złośliwym oprogramowaniu nie będą w stanie ukraść naszych haseł.

Czy korzystałeś już wcześniej z KeePass? Czy na ogół korzystasz z menedżerów haseł?

To może Cię zainteresować …

- Pięć wskazówek dotyczących silniejszych haseł

- Sposób korzystania z urządzenia będzie działał jak hasło