La Prywatność nie jest to problem, z którym musimy sobie poradzić lekko Zamiast tego musimy wykonywać całą pracę, którą musimy wykonać, aby codziennie poprawiać się. Zawsze potrzebujemy naszych danych, zdjęć i tajemnic przechowywać poufnie i żadna osoba trzecia nie wchodzi w jej posiadanie bez naszej zgody.

Nie jesteś przesadny twoja paranoja jest normalna ponieważ niebezpieczeństwa, z którymi spotykamy się na co dzień, zmieniają nasze życie w niepewny świat, gdzie wszystko może być użyte przeciwko nam ten

Wiemy, że chcesz się chronić za wszelką cenę, więc oto jest lista najbardziej polecanych gadżetów itp. więcej używane na całym świecie w celu ochrony Twojej tożsamości. Podejmijmy radykalne podejście i zatrzymajmy nadużywanie naszej prywatności.

Zagrożona jest nasza prywatność Dlaczego ochrona naszych danych jest ważna?

To dla nas normalne zachowaj swoją prywatność ponieważ są rzeczy, które robimy ludzie wokół nas nie powinni wiedzieć ten Jednak prywatność nie zależy wyłącznie od nas. Innymi słowy strony internetowe lub urządzenia, których używamy do prowadzenia naszej działalności; , sklep Z Informacja Prywatny. Wyobraź sobie ujawnienie tego i ujawnienie wszystkich naszych sekretów, byłby kompletny chaos!

Musi być ochrona naszych danych Nasz cel w każdej sprawie , ponieważ w ten sposób uniemożliwiamy ich wykorzystanie do celów innych niż prawa przez nas zatwierdzone ten Na przykład możesz sobie wyobrazić osobę cierpiącą na chorobę, której nazwisko musi pozostać poufne, ponieważ gdyby inni go znali, dyskryminowaliby osobę zarażoną. Jeżeli informacje nie są poufne, życie towarzyskie i zawodowe może przybrać negatywny, a nawet niebezpieczny obrót ten

Lista najlepszych gadżetów dotyczących prywatności, które powinniśmy mieć

Chociaż wielu klasyfikuje nas jako paranoików, to nigdy nie wystarczy chronić naszą prywatność.

Niektóre z najbardziej polecanych gadżetów do ochrony naszej 100% prywatności to:

Blokada mikrofonu Mic-Lock

Ponieważ wiele osób zostało dotkniętych, gdy ich urządzenia zostały przejęte przez atakującego, zacięcia mikrofonu zaprojektowany ten Celem jest zapobieganie im nagraj nagranie, gdy jesteśmy lekkomyślni ten Są to małe kawałki materiału 3,5 mm, które można zamontowany na komputerze, telefonie lub tablecie, który symuluje połączenie z mikrofonem, całkowicie wykluczając jakiekolwiek nagranie, które może istnieć.

Zamki do drzwi Lindy

Jeśli chcemy zapobiec kradzieży naszych informacji poprzez podłączenie urządzeń zewnętrznych, najlepszym sposobem jest: zablokuj porty USB ten Chociaż jest to bardzo podstawowa strategia, jest absolutnie skuteczna.

Osłona kamery internetowej

Kamery mogą nagrywać wszelkiego rodzaju aktywność bezpośrednio lub zdalnie. Jeśli chcemy uniknąć nieprzyjemnych chwil i żyć spokojnie, musimy skorzystać ze sławnych osłony kamer internetowych. Dzięki nim przestaniemy żyć z niepokojem, że mogą nas oglądać z naszego telewizora, komputera czy urządzenia mobilnego.

Tkanina Faradaya do ekranowania EMI / RFID

Zwykle urządzenia mobilne są podłączone do różne otwarte sieci ale używając toreb Faradaya, mój izoluj wszystkie połączenia bezprzewodowe w tym Bluetooth. Tkaninę można wykonać ręcznie lub kupić w dowolnym sklepie technicznym. Jest to niezwykle przydatne, jeśli uważamy, że z naszego sprzętu mobilnego wyciekają informacje, a co za tym idzie unikniemy naruszania naszej prywatności ten

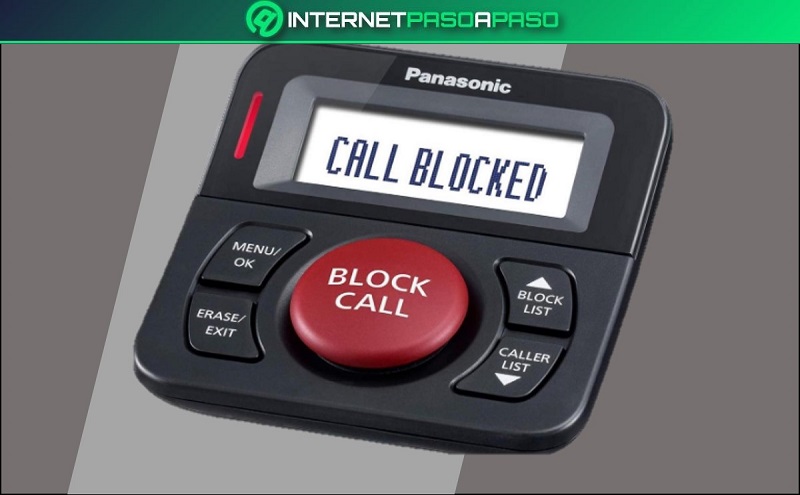

Blokada połączeń Panasonic

Unikajmy tych telefonów, na które nie chcemy raz na zawsze odpowiedzieć. Dzięki blokadzie połączeń odkładamy na bok połączenia, które marnują nasz czas, m.in. nie znamy prawdziwej intencji. To jest nasza telefonia stacjonarna znowu będzie wolny używanie go tylko do specjalnych i ważnych połączeń.

Skaner szpiegowski RF

Jeśli twoja paranoja jest tak wysoka, możesz użyć Skanery RF abyśmy mogli odkryć je wszystkie na raz zagrożenia dla Twojej prywatności ten Chociaż dotyczy to głównie filmów, mogą również wystąpić prawdziwe przypadki, w których zainstalowane jest oprogramowanie szpiegujące, ale za pomocą skanera RF można je uzyskać. zlokalizuj i wyłącz je.

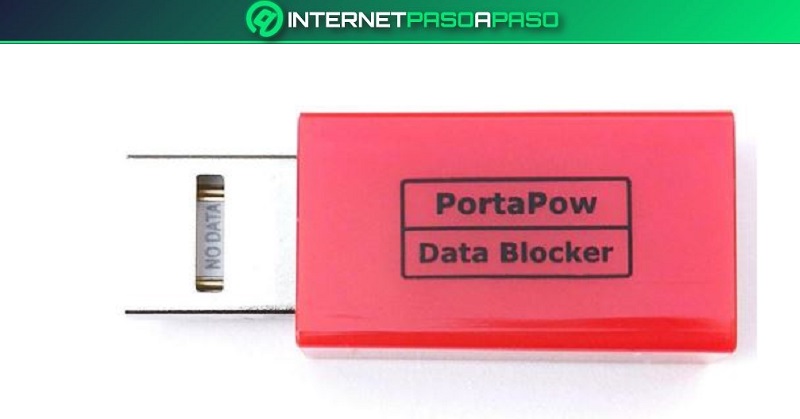

PortaPow blokuje dane USB

Nigdy nie używaj publicznych punktów ładowania USB bez uprzedniego użycia pokrętła. Ta ochrona jest znana jako prezerwatywa usb, a jego celem jest ochrona urządzenia, które będzie podłączone do publicznego punktu ładowania przed wszelkimi atakami, które mogą być na nie transmitowane.

Zestaw kryminalistyki stołowej

„AKTUALIZACJA” Szukasz gadżetu, który znacznie poprawi Twoje bezpieczeństwo i dane? ⭐ ODWIEDŹ TUTAJ spotkaj się i poznaj najlepszych »

Nie zaleca się pozostawiania naszego urządzenia swobodnie dostępnego, ponieważ każdy może przejąć nad nim kontrolę i wydobyć wszelkiego rodzaju informacje ten W takich przypadkach zalecane jest użycie zestawu kryminalistycznego. Funkcja tego profesjonalnego zestawu obejmuje: edycja i pisanie bloków pamięci, do których tylko my możemy mieć taki dostęp dzięki ustawionym przez nas hasłom.

StarPech 1: 5 Powielacz i gumka do pamięci flash USB

W zależności od potrzeb materiał ten możemy wykorzystać do: usuń lub skopiuj tablice ten Zwykle służą do formatowania wielu dysków jednocześnie. Jeśli jednak chcesz zrobić kilka ulotek, możesz użyć tego odtwarzacza, aby zająć mało miejsca i skopiuj informacje.

Gumka do dysku twardego Lowell Destruct

To nie jest urządzenie tylko do odtwarzania filmów, możesz również uzyskać gumkę do dysku twardego w prawdziwym życiu. Jego funkcją jest: wyeliminować to, co to jest na dotykanie naczyń. Wielu zna go jako niszczyciel pamięci ale jakąkolwiek nazwę możesz mu nadać, prawda jest taka, że jest bardzo łatwy w użyciu i bardzo rzetelny ten

Gumka 4-komorowa StarTech

Przez większość czasu, kiedy idziemy wyczyść dysk twardy, używamy naszych komputerów, ale prawda jest taka marnowanie zasobów ponieważ nie jest to czynność naszego komputera. Jeśli chcemy wymazać lub sformatować nasze dyski, po prostu musimy to zrobić używać odpowiedniego sprzętu dlatego polecamy użyj StartTech ten Bez względu na stan Twojej pamięci, po prostu ją podłącz będzie jak nowy.

Apricorn Aegis Padlock Fortress FIPS Dysk twardy USB 3.0

Za pomocą dyski zewnętrznie trudne Morela, zapomnimy nasz słaby poziomy bezpieczeństwa , ponieważ dają nam bezpieczniejszy system dla naszych danych, w tym ochronę przeciwko atakom brutalnej przemocy ten

Korzystanie z brokatu

Są okulary, takie jak te oferowane przez Privacy Visor, które blokują rozpoznawanie aparatu. Dzięki niej i najmądrzejszym Narodowym Instytucie Informacji Japonii będziemy mogli swobodnie chodzić po ulicach i sklepach, nie narażając swojej tożsamości. Celem jest świecenie kamerami, gdy ostrość jest ustawiona pod kątem prostym do naszej twarzy, zapobieganie La uznanie twarzowy ten

Używaj portfeli sprzętowych do przechowywania szyfrowania

Urządzenia te działają w formie portfel kryptowalut ale brak połączenia z Internetem , aby trzymaj wszystkie klucze bezpieczeństwa w bezpiecznym miejscu ten Są również znane jako Portfele zimne a dzięki temu, że nie potrzebujesz połączenia z Internetem, wskaźnik wycieków jest bardzo mały.

Routery bezpieczeństwa z VPN

Routery bezpieczeństwa z VPN Zdecydowanie zalecamy ochronę naszych danych i zachowanie mniejszej liczby śladów przeglądania. Ta technologia jest szeroko stosowana przez duże firmy, ponieważ chronią sieci komunikacyjne między swoimi komputerami ten

Jeśli masz jakieś pytania, zostaw je w komentarzach, skontaktujemy się z Tobą tak szybko, jak to możliwe i będziemy bardzo pomocne dla większej liczby członków społeczności. Kocham cię!