Jeśli chodzi o ulepszanie serwera internetowego, bardzo ważne jest, aby móc odpowiedzieć na trzy punkty dotyczące bezpieczeństwa jednego lub więcej serwerów internetowych, z których obecnie korzystasz:

- Sprawdź, czy nasz serwer WWW jest podatny na ataki. Zasadniczo pozwala to wiedzieć, czy serwery zidentyfikowały luki, czy nie. Jednym z najskuteczniejszych sposobów, aby to zrobić, jest regularne uruchamianie skanera luk w zabezpieczeniach. Częstotliwość jest ważna, ponieważ istnieje kilka otworów bezpieczeństwa zerowy dzień może pojawić się. Wskazane jest również użycie WAF (zapory aplikacji internetowej) w celu odfiltrowania wszelkich złośliwych żądań, dodatkowo można to zrobić za pomocą oprogramowania na samym serwerze WWW, ustawiając zaawansowane reguły.

- Czy nasz serwer WWW jest atakowany? Jeśli zauważysz jakiekolwiek anomalie, najlepiej mieć możliwość sprawdzania żądań bezpośrednio na serwerze sieciowym. Jeśli nie odpowiesz lub nie odpowiesz zgodnie z oczekiwaniami, szanse na atak są wysokie. Konieczne jest sprawdzenie logów, aby zobaczyć, co się dzieje, oczywiście zawsze zaleca się posiadanie systemu monitorowania stanu serwera oraz SIEM do korelowania zdarzeń i wykrywania ewentualnych ataków.

- Znajdź wszelkie uszkodzone zmiany. Oprócz luk w zabezpieczeniach musimy sprawdzić, czy nie nastąpiły zmiany w pliku lub, w najgorszym przypadku, jeden lub więcej plików zostało usuniętych.

Działania zapobiegające przyszłym atakom na serwer WWW

Jak widać powyżej, trzy wymienione powyżej punkty są uważane za najważniejsze przy wdrażaniu polityki bezpieczeństwa serwera WWW. Działania te są jednak nieco bardziej reaktywne. Musimy zwiększyć czujność, aby móc liczyć na coraz większą zdolność do zapobiegania atakom.

Niewątpliwie najważniejsze jest zakłady oraz dzień ten Całe używane przez nas oprogramowanie jest aktualizowane z określoną częstotliwością, jednym z powodów aktualizacji jest poprawa bezpieczeństwa. Te aktualizacje zabezpieczeń działają jak poprawki, dzięki którym serwery internetowe są bardziej odporne na różnego rodzaju cyberataki. Ponadto musimy jak najszybciej zastosować aktualizacje. Pamiętaj, że jednym z powodów, dla których możliwe są cyberataki, jest używanie przestarzałego oprogramowania.

Ponadto skanery podatności należy również poinformować. Zwłaszcza jeśli te skanery mają zdolność wykrywania luk i/lub Z exploity zerowy dzień ten Znacznie trudniej jest się zlokalizować. Jeśli zarządzamy aplikacjami internetowymi, musimy również zaktualizować ich zapory ogniowe o najnowsze poprawki i funkcje bezpieczeństwa.

Ataki, włamania i infekcje

Ataki na serwer WWW są możliwe dzięki możliwości uzyskania dostępu do jego zasobów przez atakującego lub nieuprawnioną osobę. Nawet jeśli mają środki bezpieczeństwa. Ponownie wzmacniamy to, co skomentowaliśmy powyżej: aktualizacja, zwłaszcza aktualizacje zabezpieczeń. Ty używasz serwery linux ; Zobacz ten kompletny przewodnik dla Utwardzanie serwera Linux być znacznie bezpieczniejszym.

Jeśli dowiesz się o ryzyku włamania i/lub naruszenia danych, zalecamy podjęcie następujących kroków:

- Śledź systemy plików pod kątem ostatnio utworzonych podejrzanych plików

- Utrzymuj sieć pod kontrolą w celu identyfikacji złośliwe adresy IP które byłyby odpowiedzialne za nietypowe działania, takie jak ataki brute force lub wykrycie nadmiernego ruchu w nietypowych momentach

- Monitorowanie połączeń oraz próby połączeń. Pamiętaj, że jeśli zauważymy wielokrotne próby logowania w czasie, gdy nie powinno być żadnych wiadomości, może to być próba włamania.

- Sprawdź wrażliwe pliki, które zostały nieregularnie zmodyfikowane.

- Sprawdź procesy systemowe, które mogą wpłynąć na wydajność, bezpieczeństwo lub integralność samego serwera WWW.

Nie biorąc pod uwagę żadnego z tych aspektów, może to oznaczać jedno lub więcej zdarzeń, w których serwer sieciowy jest zainfekowany. Dlatego Twoje aplikacje lub strony internetowe nie będą odpowiadać Twoim użytkownikom.

Zidentyfikuj różne kody stanu serwera WWW

Zaleca się znajomość kodów stanu HTTP podczas analizy dzienników zdarzeń serwera WWW. Przytaczamy je poniżej:

- 1xx (Informacje): Informacje dotyczące żądania zostały odebrane i zostaną przetworzone.

- 2xx (Sukces): Działania zostały pomyślnie zakończone i dlatego zostały zaakceptowane i zrozumiane.

- 3xx (Przekierowanie): Istnieją akcje, które muszą zostać wykonane i są podobne do warunków realizacji żądania HTTP.

- 4xx (Błąd klienta): Żądanie HTTP od klienta z nieprawidłową lub niewykonywalną składnią.

- 5xx (Błąd serwera): Serwer nie mógł przetworzyć żądania z powodu awarii.

Rekomendowane jest, aby klient zdefiniował rodzaje odpowiedzi na żądania HTTP. Posiada kody statusu. Należy pamiętać, aby zachować ostrożność w przypadku żądań wysyłanych do wrażliwych plików serwera. Mogą wspierać możliwe próby hakerów prowadzące do możliwych cyberataków.

Alerty bezpieczeństwa serwera WWW

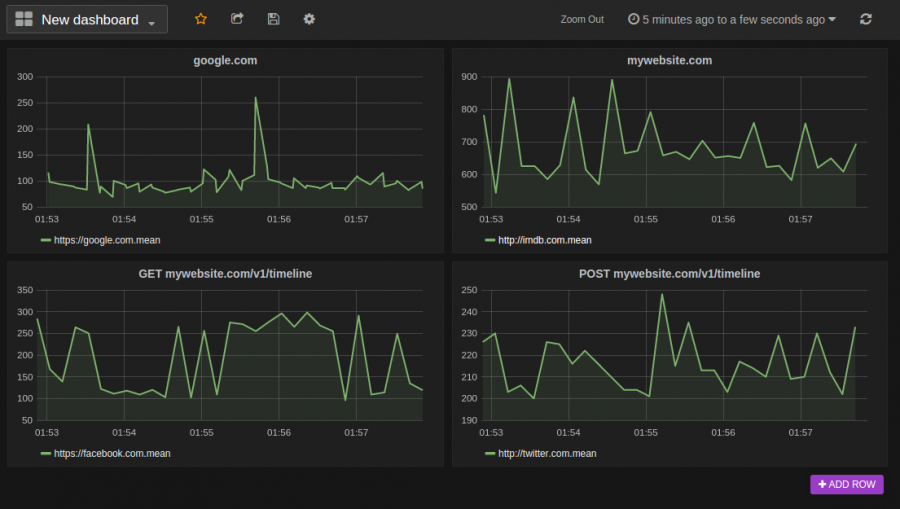

Wielokrotnie wspominaliśmy o akcie inwigilacji. Nic nie jest ważniejsze i skuteczniejsze niż monitorowanie, dające Twojemu serwerowi WWW solidną osłonę przed wieloma zagrożeniami bezpieczeństwa. Istnieją narzędzia, które mogą pomóc w wystawianiu i zbieraniu wszelkiego rodzaju powiadomień, gdy się pojawią. Są uważane za inne podstawowe narzędzia do zapobiegania atakom.

- Czas pracy: Upewnij się, że serwer WWW jest uruchomiony na potrzeby użytkowników korzystających z aplikacji i stron internetowych.

- Szybkość ładowania: Jednym z aspektów decydujących o sukcesie aplikacji lub strony internetowej jest czas potrzebny do załadowania. Potrzeba natychmiastowego dostępu do zasobu internetowego stała się wymogiem.

- Zrób to różnica między prawdziwymi użytkownikami a botami: Jednym z aspektów używanych do dewaluacji jest liczba odwiedzin Twojej aplikacji lub witryny internetowej. Należy monitorować zarówno rzeczywistych, jak i nierzeczywistych użytkowników. Zwłaszcza te, które są botami, ponieważ mogą mieć zdolność do wykonywania złośliwych działań, takich jak wstrzykiwanie SQL do formularzy kontaktowych lub żądań lub wielu żądań usług internetowych prowadzących do ataków, takich jak DDoS.

Wykrywany przez nas program jest darmowy i open source. Jego imię to Stan OK i ma możliwość tworzenia alertów powiadomień i integrowania ich z aplikacjami takimi jak poczta e-mail klienta Slack i SMTP. Alerty te będą zawierać istotne informacje, na przykład, jeśli Twój serwer sieciowy ulegnie awarii lub jeśli żądania sieciowe będą odpowiadać dłużej niż oczekiwano. Co ciekawe, charakter open source pozwala na integrację z większą liczbą programów. Jak uzyskać dostęp do tego narzędzia? Możesz wpisać własne oficjalne repozytorium suri Github gdzie znajdziesz wszystkie informacje potrzebne do uruchomienia aplikacji, a jeśli potrzebujesz pomocy, będziesz miał wiele dodatkowych informacji, aby rozwiązać typowe problemy.