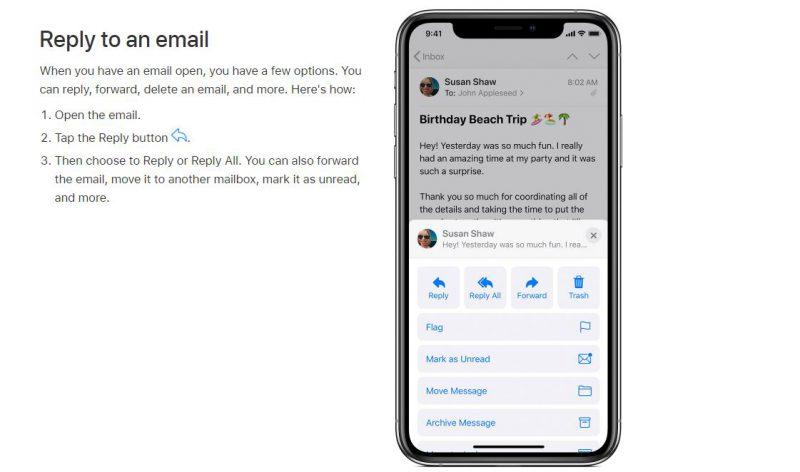

Wielu użytkowników iPhone’a używa domyślnego klienta poczty e-mail do codziennych wiadomości. Jedna z funkcji Korespondencja na iOS jest to, że interfejs jest bardzo czysty i prawie nie zawiera informacji o wydruku. Rzućmy okiem na następującą migawkę referencyjną z oficjalnej strony Apple:

U góry możemy przeczytać, kto jest nadawcą. W przypadku przykładu to jest to Susan Saua ten Może to być imię kogoś, kogo znamy lub imię osoby, która wysyła przedmiot biuletyn w imieniu konkretnej organizacji. Niebezpieczne jest to, że na pierwszy rzut oka nie możemy zobaczyć szczegółów adresu e-mail danej osoby. Musimy pamiętać, że cyberprzestępca może podszywać się pod samego prezydenta, aby zwrócić naszą uwagę i obserwować, na co wskazuje treść złośliwego e-maila.

Więcej niż jedna osoba powiedziałaby, że rozwiązanie jest nieco oczywiste: wystarczy kliknąć imię osoby, aby zobaczyć szczegóły wiadomości e-mail. Inni mogą tak powiedzieć po kliknięciu „Odpowiedź” e-mail pojawia się tam, gdy piszesz odpowiedź. Jednak nie każdy myśli tak samo i pewne rzeczy robi bez zastanowienia. Głównie dlatego, że jesteśmy przyzwyczajeni do robienia wszystkiego bardzo szybko, nie poprzestając na tym, że możesz stracić lub sfałszować swoje dane w kilka sekund, nawet jeśli jest to najmniejsza rzecz, jaka może się zdarzyć.

Chociaż możesz myśleć inaczej, użytkownicy Apple nie są odporni na phishing. Ważne jest, aby podjąć niezbędne kroki, aby tego uniknąć, aby zapewnić bezpieczniejszą komunikację. Podobnie użytkownicy Androida i urządzenia z innymi systemami operacyjnymi również powinni mieć ugruntowaną świadomość bezpieczeństwa, ponieważ ryzyko ataków wzrasta z każdym dniem.

Czy można otrzymywać złośliwe wiadomości e-mail od legalnego nadawcy?

Tak, on jest. Jest to jeden z wielkich sojuszników phishingu, o ile użytkownik otrzymuje wiadomość od podejrzanego nadawcy, a wiadomość zawiera złośliwe oprogramowanie. Ten program infekuje użytkownika i narusza jego konto e-mail. Stamtąd, wraz z instrukcjami, zainfekowany użytkownik może wysyłać złośliwe wiadomości do innych użytkowników z zawartością specjalnie zaprojektowaną, aby zmylić nawet najbardziej ostrożnych użytkowników. To jest jak botnet został stworzony przez rozpowszechnianie złośliwego oprogramowania za pośrednictwem poczty e-mail.

Istnieje jednak inna metoda o nazwie Adres warzywny „Od” ten Innymi słowy, jest to „ zmodyfikowany nadawca ’ ten Możesz otrzymać wiadomość e-mail z określonego adresu e-mail, ale podany nadawca nie jest oryginalnym nadawcą. Początkowo protokoły komunikacji e-mailowej animacji nie potwierdzały, że osoba, która wysłała wiadomość, wysyła ją z określonego adresu.

Skąd mam wiedzieć, czy ktoś manipulował nadawcą i jak mogę uniknąć e-łowienia?

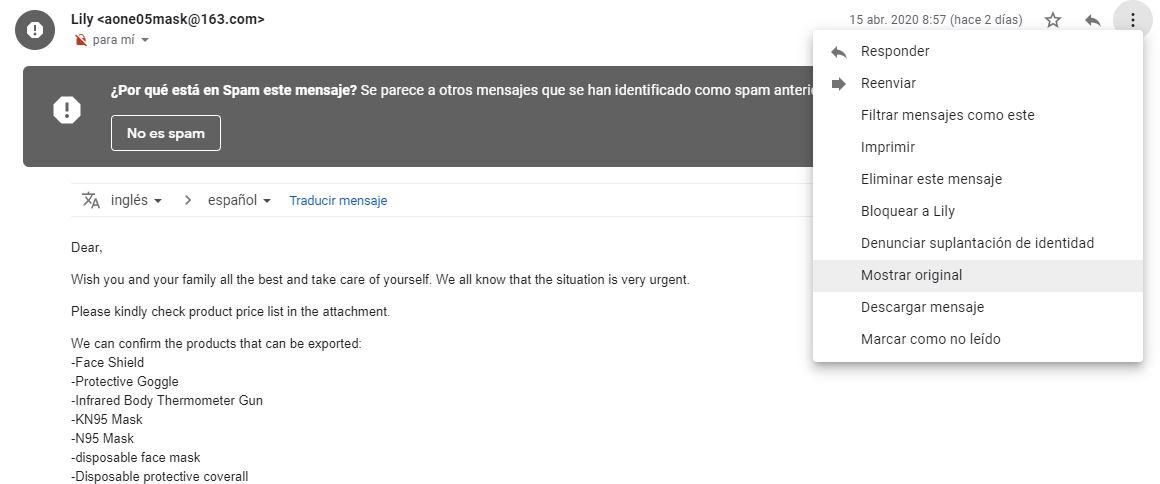

Pokażemy przykład z gmail ten Jak każdy inny klient poczty e-mail, spam jest przechowywany w osobnym folderze w celu lepszego wykrywania i jak najszybszego usuwania. Pamiętaj, że ten przykład działa w każdej sprawie niezależnie od tego, czy masz iPhone’a.

- Wejdź do Kosza Gmaila.

- Wybierz folder spam ten

- Klikamy Pokaż oryginał ten

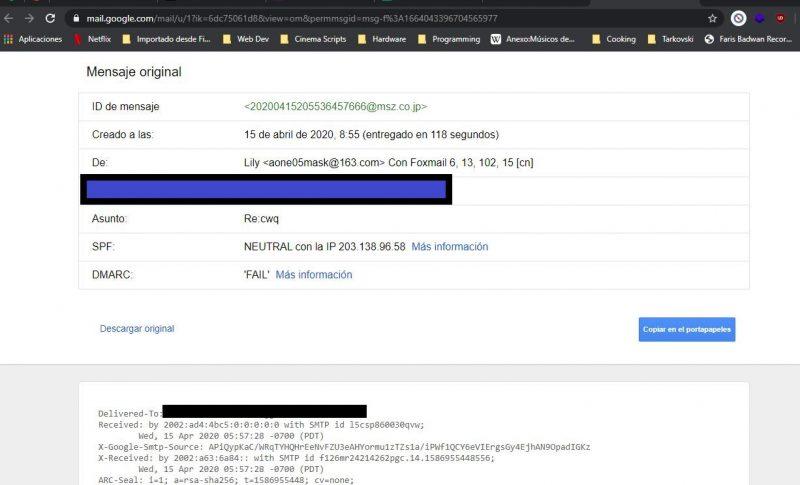

Po kliknięciu „ Pokaż oryginał ”, Otworzy się nowa zakładka, w której otrzymasz wszystkie informacje o otrzymanej wiadomości e-mail. Nie tylko będziesz mógł zobaczyć wiadomość, ale także będziesz mógł śledzić treść wiadomości za pośrednictwem różnych serwerów, w tym serwerów Google.

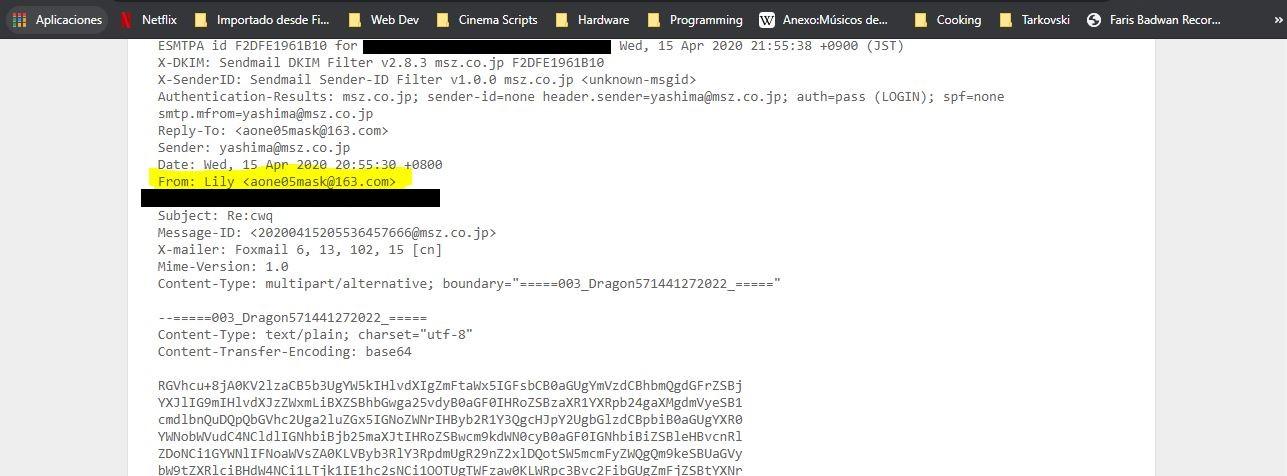

Poniżej zobaczysz bardzo szczegółowy tekst. Chociaż wystarczy nalegać na pewne części. W ten sposób możesz łatwo sprawdzić, czy otrzymana wiadomość ma zmodyfikowanego nadawcę, czy nie. Najpierw zejdźmy na dół strony i zobaczmy „Z” ten Pamiętaj, że to jest nadawca wiadomości.

Przyjrzyjmy się teraz dwóm dowodom u góry: „Otrzymane przez” itp. „Otrzymane od ten » Jeśli nadawcą był adres e-mail „@gmail.com”, wiadomość musiała zostać odebrana jako ostatnia z jednego z serwerów Google, a nie z innego serwera. Gdyby było inaczej, masz do czynienia z potencjalnie złośliwą wiadomością e-mail.

Adresy IP to łatwiejszy sposób na zidentyfikowanie czegoś nieprawidłowego lub podejrzanego w wiadomości. Jeśli nadawcami są dostawcy lub organizacje z Hiszpanii, ale adres IP wskazuje na inny kraj, taki jak Singapur, powinno to wzbudzić podejrzenia. Oczywiście Singapur jest przykładem przypadkowym.

Możemy stać się jeszcze bardziej praktyczni! Musimy tylko zwrócić uwagę na treść naszego e-maila. Jeśli istnieje okropne poczucie pilności zrobić coś takiego jak zalogować się, aby konto było aktywne lub jak najszybciej zmienić hasło, coś jest nie tak. Phishing to atak, który okazał się bardzo skuteczny, głównie z powodu braku uwagi użytkowników.

W przypadku jakichkolwiek działań związanych z wykorzystaniem danych wrażliwych, takich jak aktualizacje danych lub problemy z kontem, podmiot powinien komunikować się z klientem za pomocą oficjalnych środków. Unikanie utraty danych połowowych zajmuje minutę lub mniej. Nie podejmuj ryzyka!