Co oznacza TPM?

TPM to skrót od Trusted Platform Module. Możemy przełożyć to na bezpieczną jednostkę platformy. Jest to unikalne rozwiązanie bezpieczeństwa sprzętowego, które instaluje chip kryptograficzny na płycie głównej komputera, znany również jako procesor szyfrowania.

Funkcja tego wskazanie jest ochrona poufnych danych i zapobieganie próbom włamań dokonywanych przez sprzęt komputerowy. Każdy moduł TPM zawiera wygenerowane komputerowo klucze szyfrowania, a większość dzisiejszych komputerów jest dostarczana z układami TPM wstępnie podłączonymi do płyty głównej.

TPM działa poprzez tworzenie para kluczy szyfrujących ten Następnie bezpiecznie przechowuje część każdego klucza wraz z wykrywaniem włamań. Oznacza to po prostu, że część prywatnego klucza szyfrowania jest przechowywana w module TPM, a nie cały na dysku.

Jest to przydatne, aby uniemożliwić hakerowi dostęp do Twoich treści w przypadku naruszenia bezpieczeństwa naszego sprzętu. TPM uniemożliwia cyberprzestępcom obejście szyfrowania w celu uzyskania dostępu do zawartości dysku, nawet jeśli usuną układ TPM lub spróbują uzyskać dostęp do dysku na innej płycie głównej.

Jakie są zalety TPM?

Jak widać, TPM jest ważny dla bezpieczeństwa. Wiemy już, że jest to fundamentalny czynnik i musimy cały czas dbać o nasz sprzęt, uniemożliwiając tym samym potencjalnym hakerom wykradanie informacji lub narażenie na szwank jego prawidłowego funkcjonowania. Dlatego bardzo ważne jest posiadanie wszelkiego rodzaju programów i funkcji, które pomogą poprawić tę ochronę, zwłaszcza na urządzeniach podłączonych do sieci i mogących mieć więcej problemów.

Szyfrowanie danych

Jedną z zalet TPM jest: szyfrowanie danych ten Korzystając z kombinacji algorytmów programowych i sprzętowych, chronisz swoje dane w przejrzysty sposób, szyfrując je. Sposób na ochronę wszystkiego, co przechowujemy na naszym komputerze, zapobiegając w ten sposób wszelkim naruszeniom prywatności przez potencjalnego intruza.

Szyfrowanie danych to jedna z najciekawszych opcji, które musimy chronić w sieci. Gdy planujemy na przykład hostowanie treści w chmurze, możemy rozważyć tę opcję. Ale także na poziomie sprzętowym, kiedy szyfrujemy dyski komputerowe.

Unikaj złośliwego oprogramowania w programie uruchamiającym

TPM pomaga również chronić komputer przed: złośliwe oprogramowanie Specjaliści, którzy mogą zainfekować lub przepisać program rozruchowy przed uruchomieniem oprogramowania antywirusowego. Niektóre typy złośliwego oprogramowania mogą nawet wirtualizować system operacyjny, aby szpiegować wszystko, co nie zostało wykryte przez systemy internetowe.

Moduł TPM może chronić, tworząc łańcuch zaufania, ponieważ najpierw sprawdza program ładujący, a następnie umożliwia uruchomienie wirusa ochrony. Gwarantuje to, że nasz system operacyjny nie działa i zwiększa poziom bezpieczeństwa. Jeśli moduł TPM wykryje włamanie, po prostu uniemożliwia uruchomienie systemu.

Operacja kwarantanny

Kolejną zaletą TPM jest automatyczne przełączanie na operacja kwarantanny w przypadku kompromisu. Jeśli moduł TPM wykryje wtargnięcie, przechodzi do kwarantanny w celu rozwiązania problemu. To kolejny bardzo ważny środek ochronny, który możemy mieć w naszym zespole.

Bezpieczniejsze przechowywanie

Możemy również bezpiecznie przechowywać nasze klucze szyfrowania, certyfikaty i hasła używane do uzyskiwania dostępu do usług online w module TPM. Jest to bezpieczniejsza alternatywa dla przechowywania ich w oprogramowaniu na dysku twardym. Często konieczne jest szyfrowanie wszystkich treści, aby nie dostały się w niepowołane ręce i tym samym zagrażały naszej prywatności.

Jak sprawdzić, czy TMP jest aktywne?

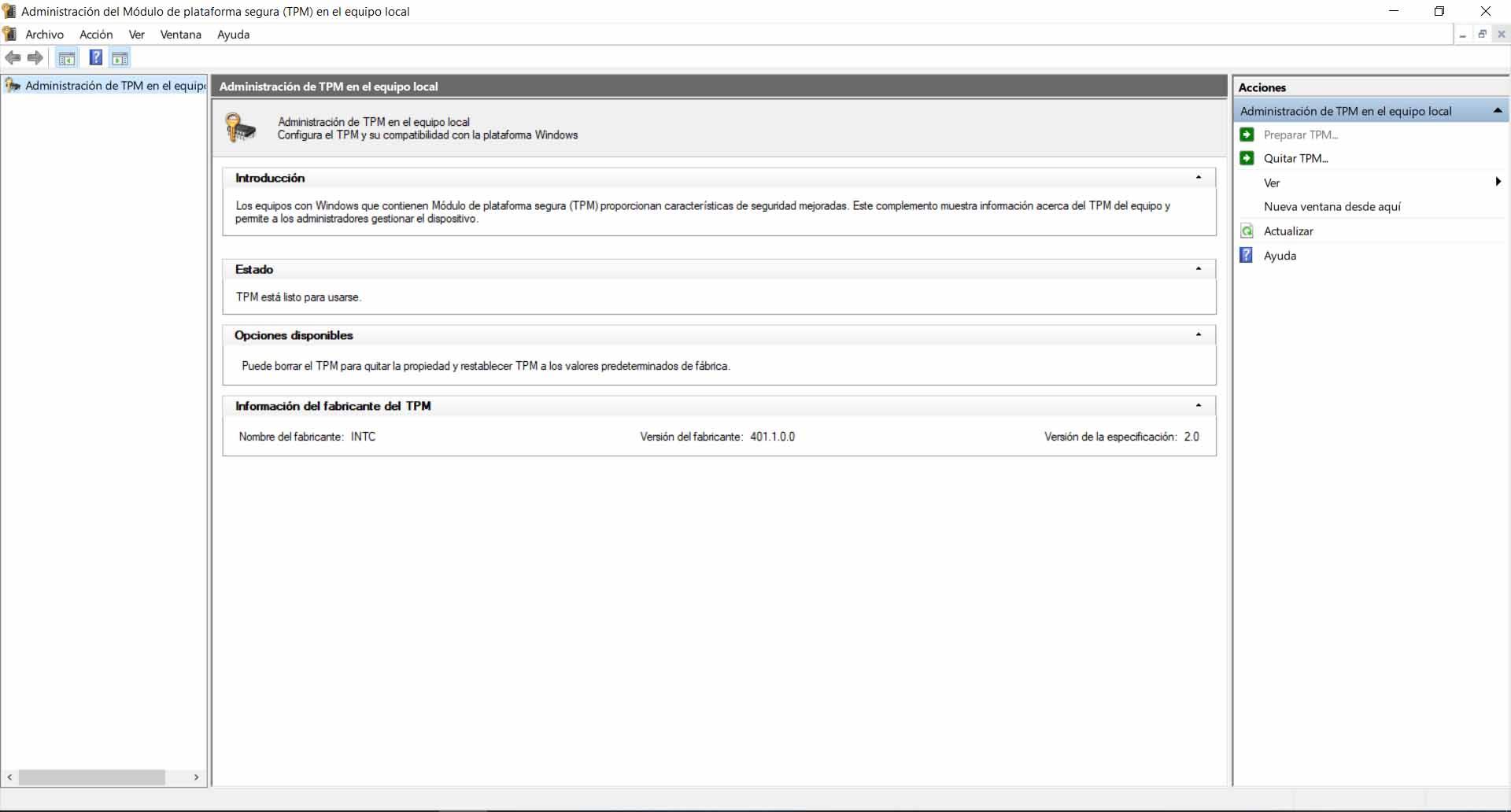

Możemy łatwo sprawdzić, czy włączyliśmy TPM w systemie Windows. Aby to zrobić, musisz wykonać kombinację klawiszy Okna + R a ja robię tpm.msc ten To, jeśli jest włączone, otworzy nowe okno administratora z dyskiem Trusted Platform. Zobaczymy okno jak na obrazku poniżej.

Jeśli widzimy komunikat o błędzie, oznacza to, że go nie mamy Włączony moduł TPM na naszym komputerze. Nie byłoby to normalne, więc w tym przypadku mielibyśmy do czynienia z problemem, który musimy naprawić, aby odpowiednio zabezpieczyć nasz sprzęt. Może to być spowodowane nieprawidłową konfiguracją lub rejestracją określonego typu złośliwego oprogramowania. Musimy przeanalizować przyczynę i spróbować ją naprawić.

Krótko mówiąc, jak widzieliśmy, TPM jest ważny dla naszego bezpieczeństwa. Pomaga chronić system Windows przed różnymi atakami i problemami. Ochrona Twoich danych, zapobieganie intruzom z Twojego systemu i przechowywanych informacji jest bardzo ważne. Jest to kolejny dodatek do każdej usługi lub programu, którego używamy, aby odstraszać intruzów i zawsze dbać o bezpieczeństwo naszego sprzętu.

Zawsze musimy odpowiednio zabezpieczyć materiał. Aby to zrobić, potrzebujesz nie tylko programu antywirusowego, ale także aktualizacji i korzystania z narzędzi wbudowanych w system operacyjny. W wielu przypadkach mogą pojawić się luki w zabezpieczeniach wykorzystywane przez cyberprzestępców. Oznacza to, że musimy zastosować wszelkie dostępne poprawki, niezależnie od tego, czy jest to komputer stacjonarny, telefon komórkowy, czy jakiekolwiek urządzenie, które jest częścią naszego codziennego życia.